Non

saremo del tutto al sicuro nemmeno nel 2012: cybercriminali, truffatori e

hacker continueranno a minare con una varietà di attacchi informatici il

funzionamento di siti e applicazioni, così come la privacy e i dati personali

degli utilizzatori di computer, tablet e smartphone. Parola di due esperti del

settore sicurezza, ovvero Kaspersky Lab e Fortinet, che ci forniscono le loro

previsioni su quali saranno le minacce vaganti sul Web nei prossimi dodici

mesi.

La

base di partenza dell'osservazione è chiaramente il 2011, definito da Kaspersky Lab l’anno dello sviluppo di armi

cibernetiche a livello globale, come dimostrato dagli attacchi sostenuti da

ragioni politico-ideologiche del worm Stuxnet, già nel 2010 valutato come un malware estremamente sofisticato,

unico nel suo genere. Potrà succedere ancora, e il dove e perché agiranno

eventuali parenti stretti di Stuxnet dipenderà da questioni di geopolitica: le

previsioni di Kaspersky seguono la cronaca di questi mesi e puntano

l'attenzione sui conflitti fra Iran, da una parte, e Stati Uniti e Israele

dall'altra, e sulle tensioni fra Cina, su un fronte, ed Europa e Stati Uniti

sull'altro.

Oltre

alle azioni di sabotaggio specifico ed evoluto, i cybercriminali utilizzeranno

sempre di più strumenti semplici e volti alla distruzione di dati, come kill

switches e logic bombs, spesso sviluppati da soggetti terzi, cioè affidati a

contractor per conto di organismi militari e di intelligence.

L'outsourcing

continuerà a riguardare anche attacchi di massa spinti da motivazioni

economiche e basati su strumenti quali il Trojan Poison Ivy, creato

originariamente in Svezia e diventato il favorito degli hacker cinesi. Il

laboratorio Kasperksy prevede un significativo incremento nel numero di nuovi

attacchi, anche di profilo molto alto, dal momento che i criminali informatici

stanno affinando le proprie strategie di attacco di fronte al crescente ricorso, da parte delle aziende, a soluzioni

di protezione sviluppate da piccole

software house.

Sempre

relativamente agli attacchi di massa, altri due trend sono ipotizzabili. Numero

uno: andranno scemando le metodologie tradizionali, come l'utilizzo di allegati

alle email, mentre sempre più assalti verranno sferrati dai browser, con

efficacia variabile in base al numero di vulnerabilità individuate nei

programmi di navigazione o in altre applicazioni software. Numero due: si amplieranno tanto la tipologia

di aziende e organizzazioni colpite (con in testa i settori manifatturiero, finanziario, tecnologico e

ricerca scientifica), quanto le aree geografiche interessate, con l'inclusione

di Europa orientale, Medio Oriente e Sud-est asiatico accanto a Europa

occidentale e Stati Uniti.

E

se organizzazioni politiche e aziende saranno sotto assedio, nemmeno i privati

cittadini potranno abbassare il livello di guardia. L'online banking continuerà

a essere preso di mira con attacchi sempre più fitti, nonostante le policy di

sicurezza degli istituti di credito. Il phishing aumenterà soprattutto

nell'Asia sudorientale e in Cina, dove cybercriminali sempre più specializzati

punteranno gli account bancari di utenti per lo più europei e statunitensi,

che effettuano pagamenti online da Pc e dispositivi mobili. Anche i dati

personali, oltre a quelli bancari, saranno probabilmente presi d’assedio, come

è accaduto lo scorso anno ai database di operatori mobile o siti di e-commerce,

e a quelli di CarrierIQ e di Sony PlayStation Network.

E

proprio tablet e smartphone saranno tra le vittime preferite dei truffatori

hi-tech nell'anno appena cominciato. Secondo la società di sicurezza russa,

Android sarà, come nel 2011, il bersaglio più colpito. Il metodo degli exploit

verrà sempre più utilizzato per diffondere malware e programmi nocivi e addirittura,

per la prima volta, per infettare i sistemi operativi stessi: in altre parole,

assisteremo ai primi attacchi mobile attraverso download. Un pronostico su cui

sono d’accordo anche gli osservatori dei FortiGuard Labs di Fortinet: il ransomware, cioè

l’infezione che tiene in “ostaggio” un sistema finché non viene pagato un

“riscatto”, potrebbe per la prima volta colpire i dispositivi mobile.

Anche

le app saranno volano di infezioni, come lascia intuire il fatto che la policy

di Google per la navigazione nelle nuove applicazioni sia cambiata ben poco di

fronte ai programmi nocivi scoperti nei mesi scorsi. Inoltre "esiste la

possibilità", così dicono gli esperti Kaspersky, che venga creato un worm

di massa per l’Os del robottino verde, in grado di diffondersi attraverso messaggi

di testo; la medesima piattaforma potrebbe veicolare anche la prima mobile

botnet. Secondo Fortinet, inoltre, la minaccia verrà soprattutto da Sms

contenenti un link al worm, o da link infetti inseriti su Facebook e Twitter.

Ancora

più preoccupante, a detta degli esperti di sicurezza californiani, sarà un

fenomeno che andrà ad aumentare l’efficacia dei malware basati su Android, già

in grado di usare la crittografica, di incorporare exploit, di rilevare gli

emulatori e di implementare botnet: il polimorfismo, ovvero la capacità di

mutare automaticamente, sfuggendo ai tentativi di identificazione. Malware

polimorfici sono già stati osservati su telefoni basati su Windows Mobile e per

l’Os mobile di Google potrebbe essere solo questione di tempo.

Gli

utenti Android, in ogni caso, non sono gli unici a non poter dormire sonni

tranquilli. I virus writer saranno all'opera anche su Symbian, mentre per

Windos Phone 7 potrebbe comparire il primo malware proof-of-concept specifico

per la piattaforma. Stabili o in calo le quotazioni dei trojan per Java 2 Micro

Edition, mentre per iOS (protagonista di soli due attacchi dalla sua nascita,

nel 2009, a oggi) non sono previsti mari agitati.

E

i disturbatori mossi da ragioni di pura ideologia, come gli hacktivisti di

Anonymous o LulzSec? I recenti arresti e le misure di sicurezza nate su scala

internazionale rappresentano un disincentivo. Fortinet cita l'iniziativa della

Defense Advanced Research Projects Agency (DARPA), che può contare su un budget

di 118 milioni di dollari per la creazione di un team di difesa cibernetica nel

settore privato.

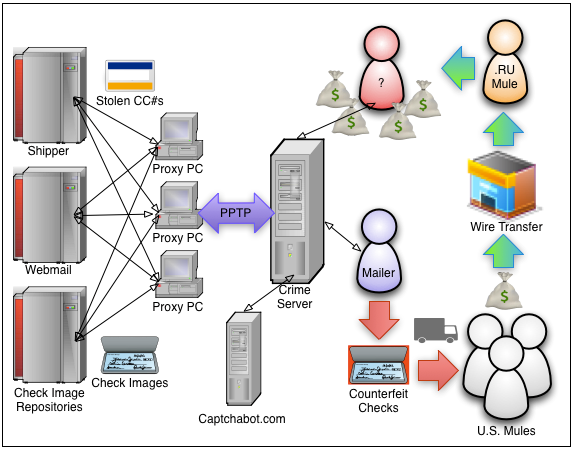

Tempi

non facili, infine, per i cosiddetti money mule, individui che trasferiscono

denaro elettronicamente da un account personale o da servizio a un altro, così

come per le operazioni di riciclaggio di denaro sporco attraverso il Web. Dopo

anni di impunità per questo genere di cybercriminali, un arresto illustre ha

segnato un punto a favore della giustizia: quello di Pavel Vrublevsky,

ex Ceo

di ChronoPay, accusato di avere attaccato il sito di Aerfolot impedendo

agli

internauti di acquistare biglietti aerei. Gli attacchi informatici,

insomma, verranno contrastati sempre di più anche con armi non

tecnologiche.