FinSpy è uno dei tanti software “spioni” in circolazione: una volta installato su un Pc o su uno smartphone, può monitorare le attività dell’utente su varie applicazioni di messaggistica, come WhatsApp, Facebook, Messenger o Viber, e in alcune versioni può anche registrare conversazioni telefoniche e VoIP. Detto anche FinFisher, è stato sviluppato e viene venduto come “strumento di intelligence” dalla software house anglo-tedesca Gamma Group. Il problema è che FinSpy può essere sfruttato per scopi di spionaggio, installandolo su terminali Pc Windows, macOS, smartphone Android e iPhone resi vulnerabili dal jailbreak.

È possibile personalizzare lo spyware in base agli scopi da raggiungere trasferire i dati esfiltrati tramite Sms o protocolli Http. Sui dispositivi in cui è presente, il programma può leggere i messaggi ma anche accedere a dati di geolocalizzazione, lista delle chiamate, contatti, contenuti multimediali, e ha già dimostrato di poter spiare questo genere informazioni anche su bersagli specifici, tra cui forze di polizia, governi e Ong. Chi utilizza questo strumento di spionaggio solitamente ha un preciso bersaglio, dunque non si contano numeri di massa ma piuttosto casi nell’ordine di decine o centinaia di infezioni all’anno.

Le evoluzioni dello spyware

Ora, come se non bastasse, FinSpy si è evoluto: nuove varianti di questo spyware, scoperte da Kaspersky, mostrano abilità particolarmente raffinate e ulteriori rispetto a quelle del programma originario. Alcune possono intercettare anche i messaggi scambiati in forma crittografata su app di messaggistica come Telegram, Signal e Threema, generalmente considerate sicure. Inoltre le nuove varianti possono meglio celare la loro presenza sul dispositivo.

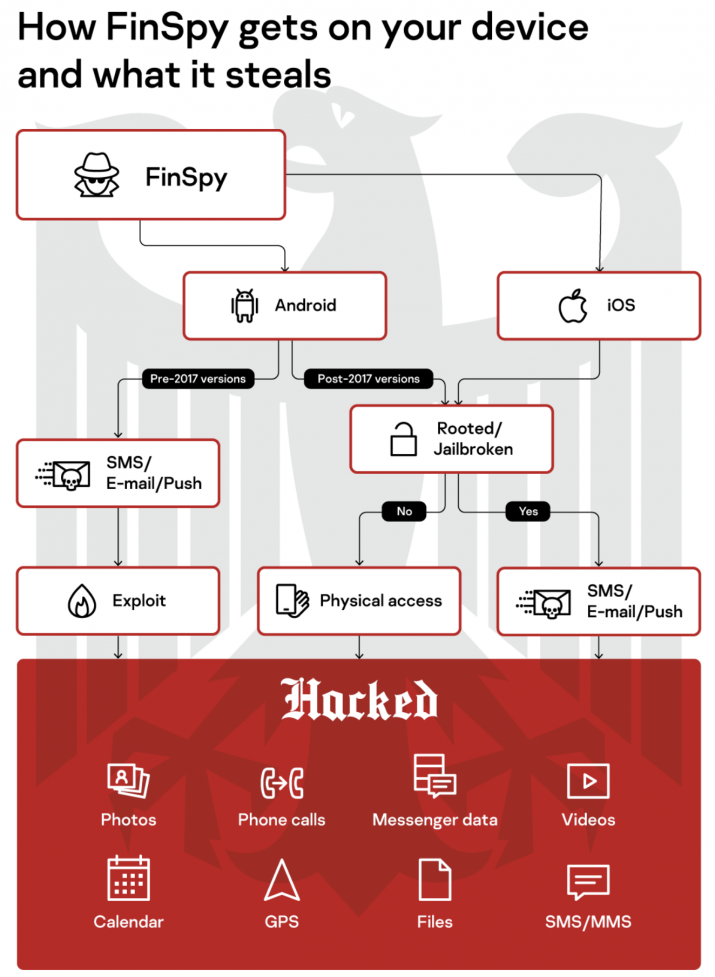

Il malware che prende di mira gli iPhone (con a bordo iOS 11 e le precedenti release) può ora celare eventuali tracce di jailbreak, mentre la più recente versione sviluppata per Android contiene un exploit che permette di ottenere permessi di root e quindi di accedere a tutti i file e comandi dei dispositivi. Operazioni di jailbreak o di rooting rendono i terminali potenzialmente vulnerabili, specie se non si installano con tempismo gli aggiornamenti di app e sistema operativo. Per portare a termine l’operazione, quindi, gli aggressori hanno bisogno di trovare un iPhone, iPad o dispositivo Android su cui sia stato fatto il jailbreak o il rooting, e trasmettere il malware tramite Sms, email o notifiche push.

(Infografica: Kaspersky)

Il programma è abile ed efficace perché è sempre “sul pezzo”. Come spiegato da Alexey Firsh, ricercatore di sicurezza di Kaspersky. "Gli sviluppatori che si celano dietro un sistema come FinSpy monitorano costantemente gli aggiornamenti di sicurezza delle piattaforme mobile e tendono a modificare rapidamente i loro software malevoli per evitare che il loro funzionamento venga bloccato da eventuali risoluzioni dei problemi”. I furfanti, inoltre, seguono le tendenze aggiungendo al codice delle funzionalità di estrazione dei dati a seconda delle applicazioni più popolari al momento.

Come difendersi da FinSpy

Installare tempestivamente gli aggiornamenti di Windows, macOS, Android e iOS è importante, spiega il ricercatore, perché “indipendentemente dal livello di sicurezza delle applicazioni in uso e da quello della protezione dei dati, una volta che uno smartphone ha subito il root o il jailbreak è totalmente esposto alla possibilità di diventare oggetto di spionaggio”.

Kaspersky consiglia di adottare una serie di comportamenti: impostare un codice di blocco e sblocco dello smartphone, evitare di fare jaibreak o rooting, limitarsi a installare app reperibili sui marketplace ufficiali (e magari impostare il blocco dell’installazione per le app di altra provenienza), astenersi dal cliccare su link sospetti o giunti da mittenti sconosciuti, non memorizzare mai sul dispositivo file o applicazioni non verificate, e inoltre installare una soluzione di protezione dell’endpoint. Per banale che sia, Kaspersky consiglia anche di non fidarsi di nessuno, evitando di condividere con altri le proprie password o Pin numerici di blocco del dispositivo.

Aggiornamento:

In seguito alla pubblicazione della sua analisi, Kaspersky è stata contattata da Gamma Group: il gruppo ha sottolienato di aver ceduto tutte le proprie partecipazioni in FinFisher (FinSpy) già nel 2013.