Che cosa accade quando il cloud computing si incontra con l’utilizzo dei dispositivi mobili e personali in ambito aziendale? I vantaggi e gli svantaggi del

bring your own device stanno diventando constatazioni tangibili per milioni di aziende nel mondo: da un lato maggiore flessibilità, produttività dei dipendenti e tagli dei costi, ma dall’altro un crescente rischio di incidenti IT, fra perdite di dati e attacchi hacker che violano la privacy o provocano interruzioni di operatività.

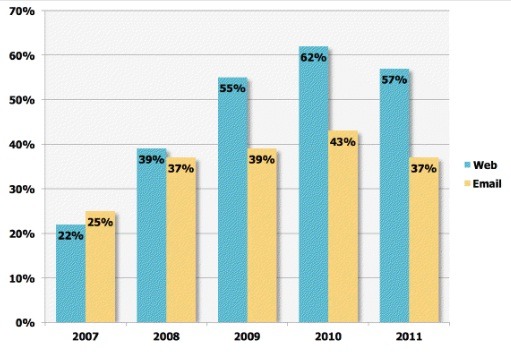

La crescita delle minacce Web e email nello studio di Trend Micro

Per misurarli con precisione è servita l’opera di Trend Micro e del suo studio

The cloud advantage: Increased security and lower costs for Small and Medium Business, commissionato a Osterman Research. Gli oltre

cento provider di sicurezza IT operanti nel settore delle Pmi coinvolti hanno puntato il dito su due elementi che, più di tutti, rappresentano facile passaggio per attacchi di phising e infezioni di vario tipo:

l’email e le applicazioni mobili, in particolare quelle sviluppate per Android.

Sul primo punto, i dati raccolti da Osterman Research evidenziano come negli ultimi cinque anni sia cresciuto il numero di imprese che hanno subito attacchi tramite navigazione Internet e posta elettronica:

leviolazioni Web sono aumentate del 35%, mentre quelle email del 12%. Il vero boom numerico delle infezioni propagate riguarda però soprattutto il mondo mobile e quello – parzialmente sovrapponibile – dei servizi cloud.

Android, come si diceva, è il target più bersagliato, anche in considerazione della sua crescente diffusione: quest’anno il numero di terminali basati sull’OS di Google utilizzati nelle Pmi è aumentato del 7,1% rispetto al 2011, superando il tasso di crescita di iOS (+3,1% per l’iPhone e +1,9% per l’iPad nel medesimo periodo). Circa un quinto delle aziende rappresentate dal campione della ricerca conta dipendenti equipaggiati con terminali Android, mentre la quota di mercato dei BlackBerry è scesa in un anno dal 26,4% al 19,8%.

Sotto accusa ci sono anche strumenti nati come servizi consumer e oggi sempre più utilizzati per ragioni di lavoro, come

DropBox, Skype e FaceBook: alleati della produttività e del risparmio di tempo e denaro, ma anche dei criminali in caccia di dati societari da rubare o di altri tipi di interessi.

Quanto costa riparare il dannoEmail, applicazioni mobili e servizi cloud sono porte d’accesso diverse che conducono al medesimo risultato: l’infezione degli endpoint in mano ai dipendenti. Nell’arco di un mese campione si sono registrate infezioni sul 4,3% di terminali utente, dato che riporta a un

tasso di infezione annuo del 52,1%.

Le conseguenze riguardano non solo perdite di dati, danni finanziari o intercettazioni di contenuti sensibili, ma pesano anche in termini di tempo e il denaro che gli IT Security Provider devono investire nella risoluzione delle violazioni. Secondo lo studio, mediamente, sono necessari 72 minuti per sistemare un unico endpoint, mentre il 5,2% del tempo lavorativo settimanale del personale IT viene dedicato ad attività di gestione della sicurezza email.

Gli interventi riparatori sono particolarmente onerosi per le aziende anche in termini di denaro: ogni addetto IT gestisce in media 33 endpoint, per un costo del lavoro complessivo pari a 2.400 dollari a dispositivo, equivalente a

79.200 dollari l’anno.

La diffusione degli OS mobili (in aziende con almeno 150 account email)

Gli strumenti per arginare il rischio

Il rischio informatico, insomma, è in crescita su tutti i fronti e una parte del problema risiede nel fatto che i malware stanno diventando più violenti e difficili da identificare, nonché più rapidi da sviluppare e propagare su dispositivi di tipo diverso, via Web o tramite applicazioni mobili.

Il monito di Trend Micro alle Pmi è innanzitutto quello di eseguire gli aggiornamenti di programmi e antivirus con maggior frequenza, meglio se facendo affidamento su soluzioni complete, che gestiscono le operazioni di threat intelligence e gli aggiornamenti dei pattern file/signatures nel cloud, e allo stesso tempo ottimizzano l’uso delle risorse degli endpoint e permettono ai prodotti per la sicurezza di rilevare ed eliminare più velocemente ogni nuova minaccia.

Un esempio in questo campo è l’architettura cloud-client di Trend Micro Smart Protection Network, che favorisce un più rapido accesso a strumenti di protezione e intelligence, con positive conseguenze sui livelli di sicurezza ma anche sul taglio delle spese di manutenzione e riparazione IT. La soluzione può integrarsi con gli altri prodotti per la sicurezza cloud che proteggono le Pmi, inclusi i servizi in hosting per la protezione di endpoint, email e dispositivi mobili. Una console di controllo cloud-based centralizzata è a disposizione degli IT service provider, che da qui possono gestire l’intera loro offerta di sicurezza nella nuvola.