Brutte notizie per la sicurezza in rete. Sarebbero infatti oltre novanta i prodotti di networking colpiti da una nuova vulnerabilità, scoperta dalla società Sec Consult. Tra i brand coinvolti, figurerebbero D-Link, Netgear, Tp-Link, Trendnet e Zyxel, ma non è escluso che l’elenco di marche possa allungarsi, arrivando quindi a contare in totale milioni di dispositivi distribuiti in tutto il mondo. Secondo l’azienda che ha scoperto il bug diversi router, anche alcuni top di gamma, sarebbero penetrabili da eventuali hacker: i pirati potrebbero sfruttare una falla in un modulo del kernel Linux, chiamato NetUsb, che permette di condividere dispositivi Usb con altri computer utilizzando semplicemente l’indirizzo Ip.

Il servizio, sviluppato dalla compagnia taiwanese KCodes, conterrebbe una vulnerabilità riguardante un overflow del buffer. NetUsb potrebbe quindi fare da porta d’ingresso per i cybercriminali, in quanto utilizza la porta Tcp 20005 per rimanere in attesa di richieste di collegamento da parte di altri computer. Se sfruttato a dovere, il bug potrebbe permettere ai pirati di iniettare codice maligno all’interno dei dispositivi, prendendo anche il possesso di tutto il sistema con livelli di privilegio alti.

Una situazione seria, più che altro perché potenzialmente diffusa a livello globale. Al momento, solo Tp-link avrebbe rilasciato patch per ovviare al problema in quaranta prodotti diversi, mentre altri colossi come ZyXel e Netgear stanno rimandando la soluzione. La prima società, infatti, ha annunciato un aggiornamento del firmware per giugno. La seconda addirittura per il terzo trimestre dell’anno, anche se ha poi aggiunto che la vulnerabilità è sfruttabile soltanto all’interno della rete locale e non, quindi, da remoto.

A guardare il bicchiere mezzo vuoto, però, le perplessità rimangono, perché senza aggiornamento firmware non esistono soluzioni temporanee. NetUsb sui router Netgear – indicato in realtà con il nome RadyShare – non può essere disabilitato manualmente e la porta che utilizza, la 20005, non può essere protetta con il firewall. Al momento, gli unici suggerimenti provenienti dal vendor sono assicurarsi che la protezione della rete WiFi, presente di default nei suoi router e gateway, sia attivata e di effettuare periodicamente scansioni di malware e altri oggetti indesiderati nei computer. Perché gli hacker potrebbero colpire anche all’interno delle reti domestiche, appoggiandosi appunto a programmi maligni diffusi via Web e tramite email.

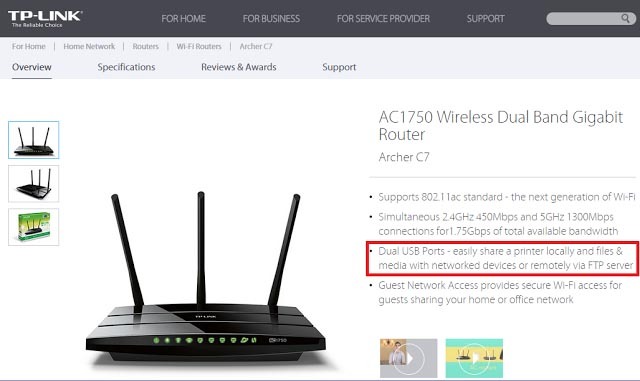

Fonte: Sec Consult. Il servizio NetUsb indicato nel router wireless Ac 1750 di Tp-Link

In totale, secondo il bollettino specifico pubblicato da Sec Consult, rilasciato con la classica “proof of concept”, i prodotti colpiti sarebbero così suddivisi: 38 di Netgear, 39 di Tp-Link, 14 di Trendnet, 4 di ZyXel e uno di D-Link. Ma è una lista ancora temporanea e incompleta, perché il sistema embedded realizzato da KCodes sarebbe stato utilizzato anche per moltissimi altri dispositivi.