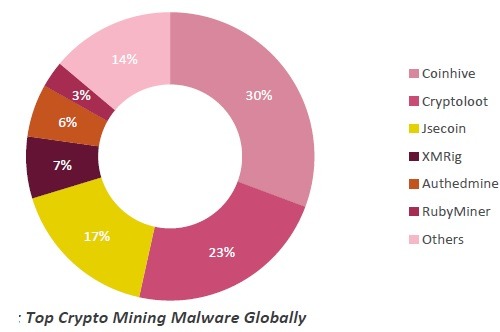

Ora che hanno scoperto i cryptominer, i criminai informatici si stanno scatenando. Questo genere di programma malevolo, nato con lo scopo di “estrarre” criptovaluta sfruttando le risorse hardware del computer, tablet o smarpthone infettato, cresce per diffusione e, soprattutto, per pericolosità. Le società di cybersicurezza ci avevano già avvisati di questa nuova tendenza (Fortinet, per esempio), e ora un report di Check Point Software Technologies ne dà conferma, sottolineando come nel primo semestre del 2018 le prime tre varianti di malware più diffuse fossero dei cryptominer, fra l'altro tutti progettati per estrarre criptovaluta monero in seguito alla visita di un sito Web infetto: si tratta di Coinhive, Cryptoloot e JSEcoin. Su scala mondiale, l'attività di mining è diventata un vero business: in sei mesi ha fruttato ai criminali oltre 2,5 miliardi di dollari.

“Il primo semestre di quest'anno ha visto i criminali riprendere la tendenza osservata alla fine del 2017 e sfruttare al massimo i malware di cryptomining per massimizzare i guadagni”, ha commentato Maya Horowitz, threat intelligence group manager di Check Point. Oltre che sempre più popolari, questi programmi malevoli stanno diventando più capaci di fare danni: hanno dimostrato di saper colpire non solo i Pc, ma anche i dispositivi mobili, i server, i sistemi industriali e le infrastrutture cloud.

Oggi come oggi, i cryptominer sembrano aver superato in popolarità i ben noti ransomware, di cui tanto si è discusso negli ultimi anni. A fine 2017, a detta di Check Point, circa il 20% delle aziende nel mondo erano state in qualche modo interessata dal problema del cryptomining, mentre a giugno di quest'anno la percentuale era salita al 42%. Crescono i canali di diffusione di questo genere di minaccia, inizialmente racchiusa soltanto in siti Web infettati da codice malevolo e oggi propagata anche attraverso annunci di YouTube, applicazioni mobili pubblicate su Google Play e messaggi di Facebook Messenger.

Dal “Cyber Attack Trends Mid-Year Report” di Check Point

Un'altra tendenza peculiare del semestre riguarda non tanto uno specifico tipo di attacco, bensì un tipo di bersaglio: il cloud. Le infrastrutture di nuvola stanno sono diventate uno tra gli obiettivi più ambiti per i criminali in cerca di dati sensibili o segreti industriali, oppure bisognosi di sfruttare potenti risorse di calcolo altrui per i propri scopi. Caso eclatante, scoperto lo scorso febbraio, è stato quello dei cloud server di Tesla infettati con un programma che estrava monero.

Oltre a cercare guadagni facili tramite cyptovaluta, i malintenzionali puntano soprattutto ai dati delle loro vittime, nonché a infettare le Api (interfacce di programmazione applicativa) usate per gestire servizi e applicazioni varie. Addirittura un'azienda su due, a detta di Check Point, nel 2017 sarebbe stata coinvolta in tentativi di attacchi al cloud, e tra le vittime figurano i nomi di Intel, FedEx e Honda.