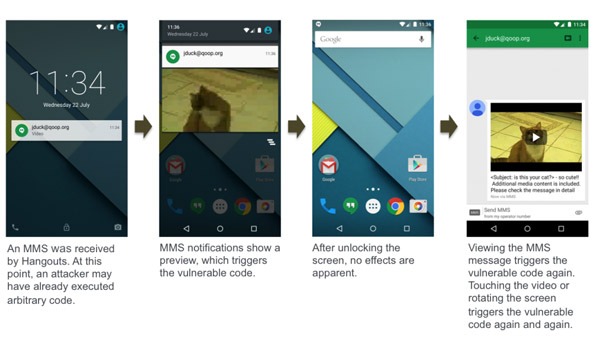

È già stata definita come la “madre di tutte le vulnerabilità di Android”. Si chiama Stagefright e potrebbe colpire ben il 95% di tutti i dispositivi del robottino verde circolanti sul pianeta. Considerando che, solo nel 2014, ne sono stati consegnati a livello globale oltre un miliardo, si capisce subito la portata teorica del bug. Che, tra le altre cose, al momento non presenta possibilità concrete di difesa: gli attacchi possono avvenire con una semplicità disarmante. Un hacker deve semplicemente inviare un Mms contraffatto al numero di telefono della vittima: l’attivazione del malware scatta già al momento della notifica di ricezione, in quanto l’ospite indesiderato sfrutta uno strumento di media playback presente nei device. Non è comunque necessario aprire il file o cliccare su qualche link. Anzi: l’Mms potrebbe comparire e scomparire in pochi secondi dallo smartphone, il tempo necessario per lasciare dietro di sé una scia di caos senza quasi allertare il proprietario del dispositivo, che vedrà soltanto la notifica. Va da sé che il malware è progettato per andare in profondità del sistema e per cercare di carpire quante più informazioni private possibili, tra cui ovviamente password ed eventuali carte di credito.

Gli scopritori, alcuni ricercatori di Zimperium, azienda specializzata in sicurezza, hanno paragonato Stagefright ad Heartbleed, una delle vulnerabilità più gravi scoperte dal mondo informatico negli ultimi anni. La compagnia, sul suo blog, ha dichiarato di avere scoperto il bug ad aprile e di avere informato subito Google. Il problema, ora, è il tempo: quando una falla viene annunciata pubblicamente, scatta il conto alla rovescia per preparare una patch efficace prima che gli hacker approfittino della situazione d’incertezza.

Zimperium avrebbe già trasmesso le “toppe” a Big G, che in seguito le avrebbe implementate internamente nel giro di due giorni. Ma da questo momento al passaggio successivo, vale a dire la copertura di tutti i cellulari esposti, possono passare anche diverse settimane. Senza dimenticare che Stagefright può colpire tutti i device Android dalla versione 2.2 in poi. I dispositivi con Jelly Bean, circa l’11% del totale circolante, sono inoltre ancora più fragili per la mancanza di una serie adeguata di meccanismi interni di protezione. E, come sottolineato da Zimperium, gli smartphone più vecchi di 18 mesi potrebbero addirittura non ricevere nessun aggiornamento.

Fonte: Zimperium. Schermate di esempio della ricezione di Stagefright su smartphone Nexus 5

Ovviamente, l’azienda nel suo blog propone come soluzione efficace una paio di suoi prodotti. Tralasciando il fatto che ogni momento è buono per farsi pubblicità, c’è da dire che contro Stagefright non sembrano al momento esistere protezioni concrete. Sono soltanto due le categorie di utenti attualmente al riparo: i possessori di cellulari Blackphone, progettati in modo specifico per la sicurezza aziendale, ma attualmente delle mosche bianche, e quelli di Mozilla Firefox, browser affetto in origine dalla vulnerabilità, che è stata poi risolta dagli sviluppatori.

Aggiornamento: Google ha fatto sapere che la "vulnerabilità è stata identificata in ambiente di laboratorio sui vecchi dispositivi Android e, per quanto ne sappiamo, nessuno è stato colpito dal virus. Non appena ne siamo venuti a conoscenza, ci siamo subito attivati per inviare ai nostri partner un bug fix per proteggere gli utenti".