Oltre 18mila soggetti spiati in tutto il Paese, compresi politici, banchieri, dirigenti pubblici, massoni e personalità di alto livello. Tra cui l’ex premier Matteo Renzi e il presidente della Bce Mario Draghi. È questo uno dei dati più eclatanti venuti alla luce grazie all’operazione di polizia che ha scoperchiato le presunte attività illegali dei fratelli Giulio e Francesca Maria Occhionero: un sistema di cyberspionaggio rivolto ai “poteri forti” italiani, basato su campagne mirate di spear phishing per diffondere il malware Eyepyramid e carpire così illecitamente informazioni sensibili. L’indagine del Cnaipic, il Centro Nazionale Anticrimine Informatico della Polizia postale, che ha portato all’arresto dei due fratelli, è scattata l’anno scorso quando un funzionario dell’Enav (Ente Nazionale per l'Assistenza al Volo) ha girato un file sospetto ricevuto via mail a una società di consulenza esterna e in seguito al Centro nazionale anticrimine informatico.

Il funzionario aveva storto il naso perché il documento era stato spedito da uno studio legale con cui non aveva mai avuto rapporti. Da questo indizio, gli inquirenti sono proceduti a ritroso per arrivare ai mittenti originali.

Le attività degli Occhionero, ora accusati procacciamento di notizie concernenti la sicurezza dello Stato, di accesso abusivo a sistema informatico aggravato ed intercettazione illecita di comunicazioni informatiche e telematiche, sarebbero proseguite per quattro o cinque anni. Un periodo lunghissimo, se si considera il livello delle vittime dell’hackeraggio e la possibile quantità di informazioni intercettata.

Secondo Trend Micro, sarebbero stati prelevati 87 GB di dati, compresi 18.327 username, 1.793 password e altre informazioni carpite grazie alla componente di keylogging nascosta in Eyepiramid. Un malware già noto in passato e impiegato in versioni differenti nel 2008, 2010, 2011, 2014 in numerose campagne di spear phishing.

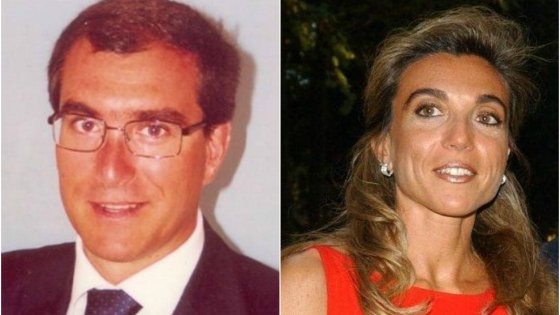

Credits: Repubblica.it. I fratelli Giulio e Francesca Maria Occhionero

Tra i principali domini degli indirizzi mail colpiti dal programma malevolo, presente in allegati contraffatti allo scopo di infettare i computer delle vittime, spiccano quelli di Camera e Senato, oltre che della Banca d’Italia, dei ministeri di Istruzione e Interno, della Guardia di Finanza, di Matteo Renzi, del Pd e del Pdl e dell’Istat.

Federico Maggi, senior threat researcher, ha provato a ricostruire lo schema sfruttato dagli Occhionero per arrivare ai dispositivi elettronici “caldi”. Dopo aver preparato una prima versione di un malware capace di intercettare i dati gestiti dai client di posta elettronica, i due fratelli riuscivano a compromettere le caselle (almeno 15 quelle note agli inquirenti), in particolare quelle appartenenti a studi legali più o meno prestigiosi.

Da qui davano il La alla campagna di spear phishing vera e propria, sfruttando la rete Tor e un mail server per inviare messaggi con allegati malevoli alle vittime, utilizzando ovviamente come mittente uno degli indirizzi compromessi degli studi legali. Secondo Trend Micro, non è detto che il file contenente il malware fosse un Pdf. Dopo l’apertura dell’allegato il gioco era fatto, in quanto il programma malevolo iniziava a mandare silenziosamente i dati dei dispositivi elettronici infetti.

I server command and control che governavano la botnet risultavano essere dislocati in Irlanda e negli Stati Uniti (Seattle, Clifton e Baltimora). Le informazioni prelevato sono poi confluite in quello che era lo “scrigno” degli Occhionero, vale a dire il database “InfoPyramid.accdb”, catalogato in 122 categorie.

Tra le principali, la cartella “Bros”, diminutivo di “brothers” (fratelli) con oltre 500 account di posta relativi a 338 soggetti univoci all’apparenza affiliati alla massoneria. Giulio Occhionero risulta essere iscritto alla loggia “Paolo Ungari - Nicola Ricciotti Pensiero e Azione”, parte del Grande Oriente d’Italia. Il Gran Maestro del Goi è Stefano Bisi, il cui indirizzo risulta essere nel database degli Occhionero.

La cartella “Pobu” contiene invece 674 account, 29 dei quali corredati di password. Alcuni indirizzi si riferiscono a domini istituzionali, mentre altri sono “riconducibili a importanti esponenti politici”, come ha scritto il Gip Maria Paola Tomaselli sull’ordinanza di custodia cautelare che ha condotto in carcere i due fratelli.