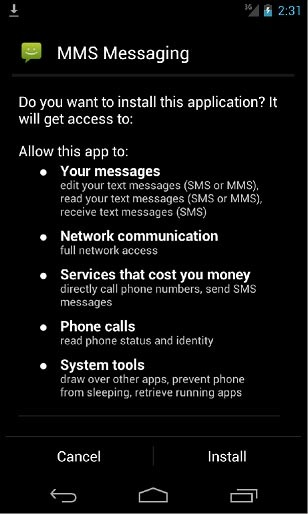

I dispositivi Android in queste ore sono al centro di una nuova, potenziale, minaccia. Si chiama Mazar Android Bot ed è un malware che si sta diffondendo via Sms ed Mms. Tra le varie caratteristiche, questo insieme di codice ha il simpatico potere di cancellare tutto il contenuto dello smartphone della vittima. Il programma maligno è stato segnalato dalla società Heimdal Security, che ha fornito un esauriente proof of concept sul proprio sito Web. Va detto innanzitutto che sono a rischio soltanto i dispositivi Android che consentono l’installazione di applicazioni da origini sconosciute. Un’opzione che si può attivare o disattivare dal menu del cellulare. Il messaggio di testo è il seguente: “You have received a multimedia message from +[prefisso internazionale] [numero di telefono] Follow the link http: //www.mmsforyou [.] Net / mms.apk to view the message”. In caso di tap sciagurato sul collegamento, il malware si autoinstalla prelevando un Apk e scarica poi in automatico il browser Tor, collegandosi a uno specifico server.

A questo punto, Mazar ha completato la prima fase della propria opera, lasciando porte completamente aperte agli hacker. I pirati informatici possono, tra le altre cose, attivare delle backdoor negli smartphone, in modo da controllarli e monitorarli a piacimento, inviare Sms a numeri a pagamento e leggere i messaggi presenti sul dispositivo. Spiando i contenuti testuali i cybercriminali possono così andare a caccia di eventuali password o codici utilizzati dalle vittime per l’accesso a servizi online con autenticazione a due fattori.

E non è finita qui. Come riportato dai ricercatori di Heimdal, infatti, il malware è in grado di implementare il proxy Polipo, un leggero web proxy con funzioni di caching e forwarding (nato per scopi onesti), che può essere sfruttato dagli hacker per deviare il traffico e per scagliare attacchi di tipo man-in-the-middle. E, in caso sia installata l’app Chrome, Mazar può anche iniettare se stesso nel browser di Google.

Fonte: Heimdal Security

Il malware, secondo Heimdal, è in vendita su alcune pagine ospitate nel dark Web e il kit è quindi potenzialmente acquistabile da chiunque. Per ridurre il rischio di infezione, oltre ovviamente a disattivare l’opzione per le app da origini sconosciute, è possibile impostare il russo come lingua di default. Il programma maligno non sembra funzionare infatti su questi device, molto probabilmente perché il gruppo di hacker che ha creato Mazar ha origini russe.

“Il nostro team non è rimasto affatto sorpreso che il malware non possa essere installato sugli smartphone operanti con Android e con l’opzione per la lingua russa”, ha scritto Andra Zaharia di Heimdal. “Mazar Bot controlla il telefono per identificare la nazionalità della vittima e, se il proprietario risulta essere un utente russo, l’Apk maligno viene bloccato”. Secondo la società di sicurezza, il malware avrebbe già inviato messaggi di testo contraffatti a oltre centomila cellulari in Danimarca e non vi è certezza della sua diffusione anche in altri Paesi.