Una nuova minaccia informatica, battezzata Switcher, può infettare le reti WiFi sfruttando i dispositivi Android e trasformando così i loro proprietari in “complici involontari”. Il merito della scoperta spetta a Kaspersky Lab, che ha anche descritto il meccanismo di propagazione di questo trojan, diffuso soprattutto in Cina con quasi 1.300 compromissioni di reti WiFi già scoperte. Tutto parte, infatti, da due applicazioni prevalentemente indirizzate agli utenti cinesi: due versioni del trojan, mascherate da cliente per Android del motore di ricerca Baidu e da una popolare app per la condivisione di informazioni tramite WiFi.

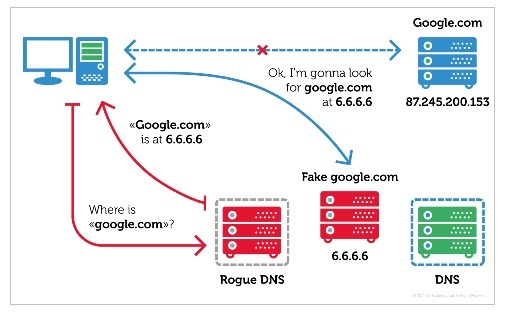

Una volta insediatasi su uno smartphone o tablet, alla minaccia non resta che aspettare che l'utente si colleghi a una rete. Quando ciò avviene, il programma malevolo attacca il router e prova ad accedere all’interfaccia di amministrazione Web inserendo ripetutamente possibili combinazioni di username e password (prese da una lista). È il cosiddetto metodo “forza bruta”. Se il tentativo ha successo, il Switcher in qualità di amministatore ora sostituire il Domain Name Server esistente con uno dannoso, controllato dai cybercriminali; a quest'ultimo viene affiancato un secondo Dns per garantire stabilità e copertura nel caso il primo smetta di funzionare.

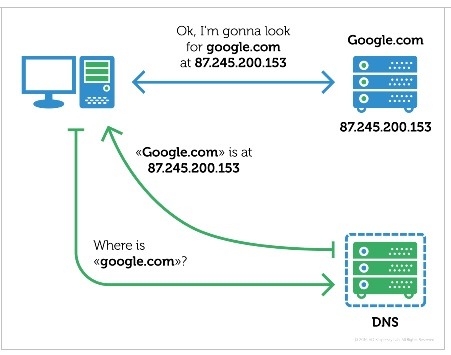

Da qui comincia la vera e propria fase offensiva: il server Dns modifica il nome di un sito nell'indirizzo IP numerico necessario per la comunicazione tra computer. Questa capacità di dirottamento garantisce ai criminali il controllo quasi completo del traffico Internet, oltre che di ulteriori attività di rete. Kaspersky ha sottolineato come il metodo funzioni perché router WiFi solitamente riconfigurano sulla base dei propri Domain Name Server le impostazioni Dns degli altri dispositivi connessi alla rete, i quali dunque vengono anch'essi piegati agli scopi dei cybercriminali.

Schema del normale meccanismo di comunicazione fra router, Dns e Web

Il meccanismo creato da Switcher

“Il trojan Switcher indica una nuova tendenza negli attacchi ai network e ai dispositivi connessi”, commenta Nikita Buchka, esperto di sicurezza mobile di Kaspersky Lab. “Non colpisce direttamente gli utenti, ma li trasforma in complici involontari: spostando fisicamente le fonti d’infezione. Il trojan prende di mira l’intera rete, esponendo tutti i suoi utenti – che si tratti di persone o di aziende – a una vasta gamma di attacchi, tra cui il phishing e ulteriori infezioni”. Un attacco andato a buon fine, sottolinea Buchka, può essere difficile da rilevare e ancora più difficile da fermare perché le nuove impostazioni possono sopravvivere al riavvio del router e perché il secondo server Dns è pronto a entrare in gioco nel caso il primo venga disabilitato.

Possiamo verificare di non essere stati attaccati da Switcher controllando le impostazioni Dns. Nel caso sia presente un server corrispondete ai nomi 101.200.147.153, 112.33.13.11 oppure 120.76.249.59, è suggeribile contattare l'assistenza del proprio fornitore di servizio Internet o avvisare il proprietario della rete WiFi. Per evitare attacchi simili in futuro, è utile modificare il nome utente e la password preimpostati nell’interfaccia di amministrazione Web del router.