Appena un dispositivo su cento è impermeabile agli attacchi. Questa l’impietosa stima fatta da Trend Micro per Android nell’ultimo Security Roundup, il report che trimestralmente misura la diffusione delle minacce digitali, e fra i cui involontari protagonisti compare proprio la piattaforma mobile di Google.

Fonte: Trend Micro (Security Roundup, Q2 2013)

Secondo i dati Trend Micro, infatti, nel secondo trimestre di quest’anno quasi il

99% dei dispositivi Android è risultato potenzialmente vulnerabile ad attacchi perpetrati attraverso applicazioni mobili malevole. E questo dato, sottolinea l’operatore di security, “ha fatto aumentare i dubbi sull’affidabilità delle app di scansione ai fini della protezione e sulla frammentazione esistente nell’ecosistema Android”.

“Uno dei motivi di tale vulnerabilità”, ha commentato

JD Sh, vice president technology and solutions di Trend Micro, “è che la natura frammentata della rete Android rende molto difficile per le patch raggiungere tutti gli utenti in un arco di tempo utile. In alcuni casi gli utenti non ricevono del tutto le patch e i vendor lasciano i propri clienti a rischio di attacco. Finché la necessità di proteggere i dispositivi mobili non sarà percepita con la stessa urgenza rispetto alla protezione dei Pc, le minacce continueranno a crescere rapidamente. A questo ritmo raggiungeremo presto una massa critica e per contrastarla gli utenti Android dovranno prestare sempre più attenzione quando utilizzano i dispositivi e compiere già da subito un primo passo, semplice ma efficace: aggiungere un software di sicurezza per tutti i loro dispositivi”.

Un passo che però, sorprendentemente, in pochi hanno compiuto. Secondo l’istituto di ricerca

The NPD Group, solo il 30% circa degli smartphone e tablet Android negli Stati Uniti attualmente è dotato di un’applicazione di sicurezza installata. E i malware, intanto, si moltiplicano indisturbati o quasi.

Gli esempi eclatanti del periodo in questione sono vari: per esempio, una minaccia osservata da Trend Micro è

Obad , che sfrutta una vulnerabilità della piattaforma e poi, una volta installata sul device, ne prende possesso agendo in modo simile a quanto fatto dalle backdoor e dai rootkit in azione sui Pc. “Obad”, spiega il report, “mostra continuamente delle notifiche a comparsa per convincere gli utenti a concedere i permessi. Utilizza inoltre una nuova tecnica di offuscamento che rende difficili le operazioni di rilevamento e pulizia”.

Trend Micro ha anche osservato un buon numero di

finti antivirus (FakeAv) che assomigliano in modo sempre più preciso a quelli legittimi. Inoltre, alcuni attacchi mobile mirati (minacce Chuli) si manifestano ora anche attraverso

allegati di email di tipo spear-phishing.

Effetti nefasti si generano poi incrociando la vulnerabilità di Android con i tentativi di furto di denaro da account bancari. È il caso di

FakeBank, una minaccia individuata da Trend Micro nel trimestre, che si maschera da app legittima ma che in realtà ha intenzioni tutt’altro che benigne: contiene, infatti, file dei pacchetti specifici delle applicazioni Android (Apk), che vengono copiati sulla scheda Secure Digital del dispositivo, e permettono poi al programma di visualizzare le icone e un’interfaccia utente che imita un’app bancaria legittima. Questa tecnica assomiglia a quella dei cavalli di Troia per Pc, che monitorano i comportamenti di navigazione dell’utente e simulano i siti delle banche.

Episodi come questi denotano, in sintesi, un certo grado di

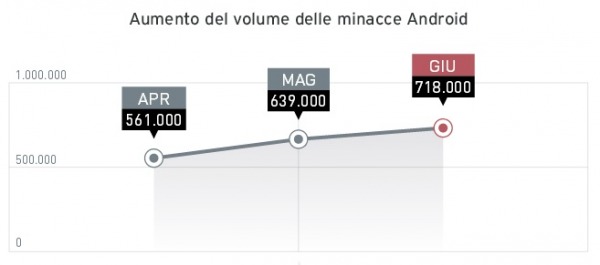

maturità per la “professione” cybercriminale rivolta al mobile. Il report sottolinea il crescendo del 2012, anno definito come esordio della cosiddetta “era post-Pc”: in soli dodici mesi, le minacce informatiche per i dispositivi mobili sono aumentate numericamente quanto quelle per Pc nel corso di un decennio. E il 2013 ha accelerato il trend, poiché si è passati dalle 509mila app Android definite come “dannose e ad alto rischio”, osservate nel primo trimestre, alle

718mila del secondo trimestre. In appena un semestre, le applicazioni malevole sono aumentate di oltre 350mila unità, un valore che in passato avevano impiegato tre anni a raggiugere.

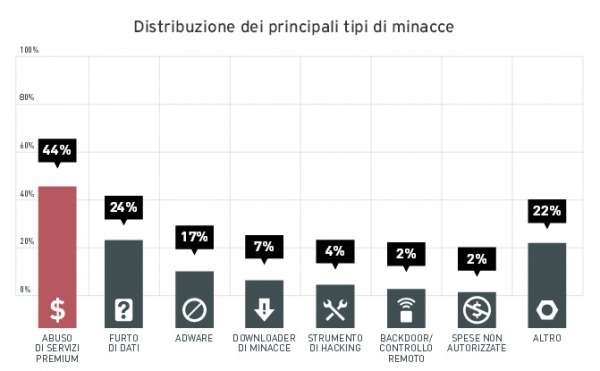

Quanto alle tipologie di attacco mobile, la più diffusa riguarda quelle che praticano un

abuso di servizi premium, con il 44% dei rilevamenti (sulle 20 minacce più comuni, corrispondenti all’88% di quelle rilevate dalla tecnologia Mobile App Reputation nel periodo aprile-giugno 2013). Al secondo posto, con il 24% dei rilevamenti, si posiziona il

furto di dati, cui seguono i

downloader di minacce (7%), gli

strumenti di hacking (4%), quelli di

backdoor e controllo remoto (2%) e le

spese non autorizzate (2%); un ulteriore 22% rientra nella categoria “altro”.

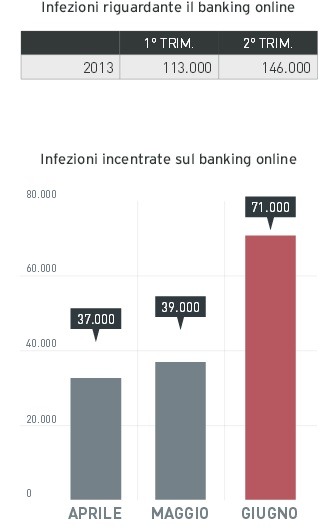

Lo studio ha anche evidenziato un forte aumento dei

pericoli legati all’online banking, con un crescita del numero di malware del 29% rispetto al trimestre precedente:

da 113mila a 146mila infezioni. Gli Stati Uniti hanno rappresentato il principale bersaglio di questo tipo di attacchi, registrando oltre un milione di casi e assorbendo il 28% delle compromissioni su scala globale; segue il Brasile, con il 22% dei casi, e a distanza l’Australia con il 5%.

Fra le cause dell’impennata di minacce mobili, in primo piano c’è la facilità con cui gli aspiranti criminali possono mettere in pratica i loro intenti. Il

mercato nero dei toolkit è diventato più affollato, e oggi strumenti malware sofisticati possono essere acquistati a prezzi liberi o in bundle a basso costo, sfruttando addirittura offerte “due-per-uno”. In particolare, la divulgazione del codice sorgente Carberp ha reso molto più semplice la creazione di trojan bancari, mentre ltri kit di strumenti per cavalli di Troia (come ZeuS, SpyEye e Ice IX), sono invece disponibili gratuitamente e i loro codici sorgente possono essere facilmente utilizzati dagli hacker più esperti.