Oltre ad aiutare chi ha il vizio del fumo a smettere, le sigarette elettroniche a volte si dilettano a infettare i Pc: collegando via Usb a un computer il dispositivo nato per “svapare”, si potrebbero teoricamente installare malware, ransomware, keylogger e altro ancora. Non esistono casi reali segnalati, ma esiste un video dimostrativo di questa possibilità teorica, pubblicato su Twitter da un ingegnere informatico e ricercatore di sicurezza amatoriale che si fa chiamare FourOctets. A lui si deve Keybase, un'applicazione open source che permette di crittografare il traffico Web all'occorrenza, per esempio quando si chatta o si condividono documenti con altri utenti.

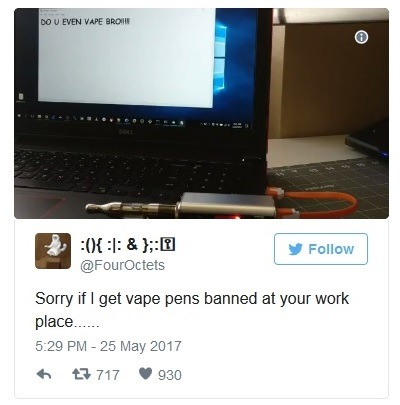

Nel brevissimo video del ricercatore si vede come, dopo aver collegato via Usb la sigaretta come normalmente si fa per ricaricarla, sullo schermo del computer compaia un messaggio (“Do you even vape, bro!!!”), che in questo caso ha il solo scopo di dimostrare la presenza della manomissione. Ma un'attività malevola su un oggetto di questo tipo potrebbe comportare ben altri messaggi, per esempio richieste di pagamento e avvisi di crittografia o blocco del computer.

In sostanza, l'episodio ha allargato i perimetri del rischio cybercriminale a un ulteriore oggetto di comune utilizzo, che al pari di qualsiasi altro dispositivo connesso via Usb può diventare vettore di attacco: è già successo con chiavette, hard disk, smartwatch e, ovviamente, smartphone. A monte, è necessario che ci sia stata una manomissione del dispositivo. Come spiegato da Mashable, FourOctets ha realizzato la sua piccola opera “aggiungendo un po' di hardware extra e un po' di codice”, dunque manipolando sia l'oggetto fisico, sia il suo software.

Se non si utilizzano prodotti di seconda mano o di dubbia provenienza, parrebbe allora di poter stare tranquilli: è difficile immaginare che un malintenzionato riesca a inserirsi in un qualsiasi punto della catena che va dal produttore, alla distribuzione, alla vendita. Eppure le eccezioni non mancano, come il recente caso dei drive Usb allegati ai sistemi di storage di Ibm, drive che dovevano servire soltanto ad avviare le procedure di inizilizzazione e che invece contenevano un trojan. “Collegare oggetti casuali al Pc può essere pericoloso”, ha detto FourOctets. “Molte persone non sono consapevoli del fatto che si possano realizzare queste cose, o attraverso il firmware oppure aggiungendo elementi hardware e un po' di codice reperito online”.