Quasi un'azienda su due l'anno scorso ha avuto a che fare con loro, mentre e le cronache giornalistiche hanno dato ampio spazio al racconto dei danni provocati da attacchi come Wannacry e Petya. I ransomware sono gli indicussi protagonisti dello scenario cybercriminale attuale, di cui rappresentano una componente in forte ascesa. Nel 2016, come si diceva (e come certifica il “2017 Mid-Year Cybersecurity Report” di Cisco), questa tipologia di malware ha colpito il 49% delle aziende, a volte puntando semplicemente all'estorsione di denaro e a volte tentando di raggiungere scopi più subodli, come lo spionaggio industriale. Sfruttando vulnerabilità di software non aggiornati, questi attacchi possono colpire computer e server, mentre la strada che conduce verso gli smartphone è spesso spianata dal fatto che su questi dispositivi non sia installata alcuna protezione.

Ma quali sono le conseguenze dei ransomware? Oltre al danno economico, bisogna valutare l'impatto psicologico e i disagi creati alle aziende e ai loro dipendenti. E non bisogna cedere alla paura, che spesso spinge le vittime a pagare senza nemmeno troppi ripensamenti. Ce ne parla Gianandrea Daverio, business uniti manager security di Dimension Data Italia.

Gianandrea Daverio, business uniti manager security di Dimension Data Italia

Il ransomware costituisce una delle principali minacce per il digital business. Infatti, a livello globale, circa il 49% delle aziende ha sperimentato nel 2016 almeno un cyberattacco ransom. Solamente negli Usa il numero degli episodi fra il 2015 e lo scorso anno è aumentato del 300%, secondo i dati del Dipartimento di Giustiza statunitense. I recenti attacchi di alto profilo, come WannaCry e Nyetya, evidenziano un cambiamento nelle modalità e nelle conseguenze degli attacchi ransomware, che incidono potenzialmente su tutti i settori di mercato. Questa tendenza può essere attribuita alla crescita dei ransomware-as-a-service (RaaS) registrata nella prima metà del 2017 (il dato è di Cisco, ndr), per i quali i criminali informatici si avvalgono degli operatori di piattaforme RaaS per lanciare attacchi.

In un mondo sempre più interconnesso aumentano per numero e per frequenza gli attacchi ransomware, e di conseguenza, gli assalti informatici su larga scala, sempre sono più sofisticati, rispetto a quelli del passato. Un esempio recente è WannaCry, che ha avuto impatto in più di 150 paesi e coinvolto enti governativi, impianti industriali e sistemi di trasporto. Inoltre, da quando la criptovaluta e il bitcoin sono diventati la modalità più comune di pagamento dei riscatti, il rischio di questi attacchi è aumentato.

La forza del ransomware sta nel fatto di sfruttare la paura delle persone di perdere file vitali, spingendo le vittime a considerare il pagamento del riscatto come una soluzione rapida e conveniente. Nel valutare il costo del riscatto rispetto alla potenziale perdita economica, le imprese ritengono il pagamento l’approccio più favorevole, incoraggiando i cybercriminali a utilizzare il medesimo vettore d'attacco per approfittarsi di più vittime. Proprio per questo i ransomware vengono annoverati tra i malware più remunerativi, tanto che l’Fbi stima in un miliardo di dollari il fatturato di criminali informatici che sono ricorsi all’utilizzo di ransomware nei soli Stati Uniti. Inoltre, è stato documentato che nel 2016 più del 40% delle vittime ha pagato il riscatto.

Pagare o non pagare?

La continua proliferazione dei ransomware deriva anche da pratiche di sicurezza deboli e dalle sfide create dal Byod (Bring Your Own Device). Molte delle più comuni pratiche di sicurezza non riescono a far fronte a richieste di elaborazione sempre più evolute, e molte organizzazioni sono inconsapevoli delle vulnerabilità più recenti e dell’importanza di strumenti di gestione delle patch.

L’aumento del numero di dipendenti che lavorano in remoto anche attraverso i propri dispositivi personali, inoltre, contribuisce ad aggravare un scenario in cui più dell’80% delle organizzazioni dichiara di aver adottato un approccio Byod. Questo, se da una parte consente di ridurre i costi e aumentare la flessibilità dei dipendenti, dall’altra introduce potenziali problemi di sicurezza dei dati ed espone la rete aziendale ad attacchi informatici. Le aziende devono garantire che questi dispositivi siano gestiti in modo ottimale e sottoposti ad adeguati controlli di sicurezza con attività di patching tempestive, per tutti i sistemi operativi utilizzati da laptop o da dispositivi mobile.

Gli impatti economici

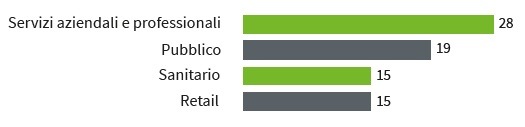

Come si legge nel “Midyear Cybersecurity Report” di Cisco, “La portata e l’intensità dei recenti attacchi ransomware da soli dimostrano come gli avversari siano diventati esperti nell’individuare lacune e vulnerabilità della sicurezza su dispositivi e reti per ottenere il massimo impatto”. Secondo i ricercatori, i primi quattro settori di mercato colpiti da ransmware sono i servizi aziendali e professionali (28%), l'ambito pubblico (19%), la sanità (15%) e il retail (15%). L’impatto di un attacco all’interno di questi mercati critici può avere conseguenze serie, se non fatali. Vista la natura dei ransomware, tuttavia, anche gli altri settori non possono ritenersi al sicuro.

WannaCry è stato in grado di diffondersi rapidamente proprio perché gli endpoint non erano stati aggiornati, nonostante Microsoft avesse rilasciato la patch non appena scoperta la vulnerabilità. La diffusa impreparazione aziendale ha svolto un ruolo critico nella diffusione di questo malware, che ha sfruttato una situazione in cui hardware e software erano ampiamente obsoleti e non supportati dalle infrastrutture di rete aziendali.

L’impatto finanziario causato da un attacco può essere elevato in termini di interruzioni di sistema e, potenzialmente, anche in termini di danno alla reputazione e perdita di fiducia a lungo termine nei confronti delle aziende compromesse. Le attività di ripristino che richiedono tempo e forza lavoro possono impattare ulteriormente in negativo sulla produttività. Le organizzazioni devono anche assimilare costi addizionali per riparare i sistemi, le reti o i dispostivi danneggiati, così come per aggiornare l’intero sistema di sicurezza di rete e migliorare la resilienza informatica. A oggi, l’impatto sul business più rilevante è stato stimato tra i 200-300 milioni di dollari, a discapito di un’azienda di trasporti internazionali, che ha dovuto interrompere le attività per due giorni e impiegare due settimane per risolvere il problema.

L’impatto sulla forza lavoro

Dal momento che molte aziende del manufacturing utilizzano ancora vecchie piattaforme per supportare la propria operatività, un attacco ransomware può danneggiare direttamente le operazioni interne delle realtà colpite. In virtù della crescente connessione tra macchine e stabilimento, un attacco può impattare non solo sui fatturati dei produttori ma anche mettere in pericolo i dipendenti nel caso in cui i sistemi infetti siano destinati a tutelare la sicurezza sul lavoro.

Ma sono anche altre le ripercussioni di un attacco ransomware sulla forza lavoro. Qualche esempio: l’incertezza della linea di produzione si traduce in ritardi nella consegna dei prodotti e in alte perdite operative e di ore di lavoro; i sistemi Pos potrebbero non essere più in grado di processare le transazioni finanziarie, causando insoddisfazione nei consumatori e una perdita di fatturato per i rivenditori; se i computer smettono di funzionare, gli ospedali potrebbero dover dirottare altrove i pazienti, inclusi i casi gravi e le emergenze. L’impatto di un attacco ransomware su un determinato settore di mercato, infine, potrebbe avere conseguenze molto serie a causa della perdita temporanea o permanente di dati confidenziali e proprietà intellettuale, con ripercussioni irreversibili sul business.

I settori più colpiti dai ransomware (Infografica di Dimension Data)

L’impatto umano

Altre tattiche psicologiche adottate dai criminali informatici includono la minaccia di rendere pubbliche le informazioni sensibili rubate, di criptare file che non potranno essere recuperabili per molto tempo, o di mettere fuori uso computer e macchine. Armati di queste strategie, gli attentatori mirano a rendere questi attacchi sempre più profittevoli e ad aumentare le probabilità di pagamento del riscatto. Le vittime dichiarano di essere più stressate e traumatizzate nel caso in cui dati, file o dispositivi rimangono inaccessibili anche a seguito del pagamento del riscatto. Per un individuo, un attacco ransomware può essere un’esperienza devastante.

Alla perdita finanziaria subita, infatti, si aggiungono effetti traumatici e psicologici di lunga durata. Un esempio di questo risvolto psicologico è il ransomware Jigsaw, che utilizza immagini e riferimenti ai film dell’orrore per angosciare e spingere la vittima al pagamento del riscatto.

L’intelligenza e la ricerca approfondita delle minacce sono fondamentali per superare in astuzia i criminali informatici, e uno dei fattori di successo consiste nel riuscire a contrastare gli attacchi prima che impattino negativamente sul business. Ma i controlli sulla sicurezza da soli non sono sufficienti per rispondere alle minacce ransomwar: le aziende devono adottare un approccio multi-livello per bloccare la catena dei cyberattacchi. Questo significa identificare le minacce emergenti prima di un attacco e trovare una risposta rapida a un'infezione, fino al sapere gestire il processo di backup e di ripristino. Ed è proprio questo l’obiettivo del white paper commissionato da Dimension Data e Cisco: uno sforzo comune a vantaggio delle organizzazioni, che possono usufruire così di un framework completo e di una serie di raccomandazioni e linee guida per difendersi e contrastare gli attacchi ransomware e raggiungere un livello di sicurezza resiliente nei confronti di qualsiasi minaccia informatica.