E alla fine le forze del bene trionfarono contro l’esercito del male. Non è l’happy ending di un film di fantascienza, ma l’esito della vasta operazione di polizia internazionale, guidata dall’Europol e ribattezzata Operation Source, che ha smantellato la rete criminale ideatrice di Beebone. Identificata la prima volta dal gruppo di Intel Security a marzo 2014, si è trattata di una botnet polimorfica in grado di installare diverse forme di malware sui computer delle vittime. Le prime cifre, a quanto riporta il comunicato Europol, parlavano già di 12mila dispositivi infetti. Ma i numeri sono saliti in modo vertiginoso, perché in uno dei momenti di picco dell’attacco McAfee Labs ha rilevato oltre 100mila incursioni attraverso reti, unità esterne rimovibili e file di archiviazione Zip e Rar di 195 Paesi.

Il programma maligno polimorfico, noto anche come W32 Worm-Aaeh Beebone, è stato portato alla luce dalle analisi di Intel Security, che ha raccolto in pochi mesi dati sufficienti per coinvolgere poi, oltre all’Europol, anche la Dutch High Tech Crime Unit, l'Fbi e diverse realtà private come Kaspersky Lab e Shadowserver. Gli inquirenti hanno tarpato le ali a Beebone registrando, sospendendo o sequestrando oltre cento domini Web con cui il malware comunicava e su cui dirigeva il traffico dati.

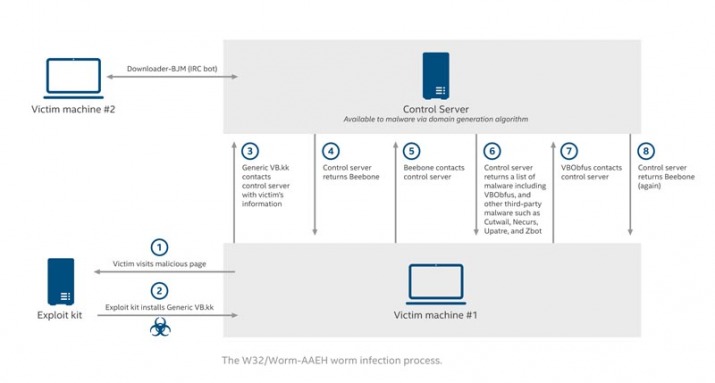

Una delle principali ragioni per cui gli antivirus hanno faticato in questi mesi a identificare l'attacco è stata la capacità del malware di replicarsi in automatico in nuove varianti, prima che le firme fossero create e rese disponibili. Questa tattica di camouflage era implementata utilizzando un meccanismo di download a catena, con cui due componenti di Beebone si scaricavano e si installavano sui Pc, dandosi man forte in caso di intervento dell’antivirus. Infatti, se una delle due parti veniva individuata, l’altra si attivava per reperire una nuova versione della “compagna arrestata” e continuare così il lavoro.

Fonte: McAfee. Il processo di infezione della botnet Beebone

Tra le informazioni carpite dalle macchine dei malcapitati utenti si trovavano soprattutto password bancarie, ma il programma era in grado di favorire anche il download di altri tipi di software sui computer delle vittime, tra cui rootkit, falsi antivirus e ransomware. Malgrado la minaccia non abbia colpito così su larga scala come successo altre volte in passato, aveva come punto di forza quello di essere una botnet sofisticata, hanno sottolineato le forze di polizia europee: “Il successo di questa operazione mostra l’importanza dell’applicazione delle leggi internazionali, mentre si lavora a fianco dell’industria per combattere il pericolo globale del cybercrimine”, ha commentato Wil van Gemert, vice direttore delle operazioni di Europol.