Uno scenario di minacce informatiche volatile e frammentato, in cui gli attacchi di cyberspionaggio e i ransomware si sono intrecciati con la guerra in corso in Ucraina, dominando le prime pagine dei quotidiani. Lo smantellamento del gruppo Conti ha causato un temporaneo calo numerico degli attacchi ransomware, mentre altre minacce si sono fatte largo, dal phishing al furto di credenziali tramite malware pubblicizzato su Google Ads. A fine anno, poi, tra ottobre e dicembre, il ransomware è nuovamente cresciuto e complessivamente nel 2022 LockBit ha superato Conti come variante di ransomware più comune. Sono alcune delle tendenze descritte nell’ultimo “Threat Landscape Report” di Kroll.

Nel 2022, così come nel 2021, i tentativi di truffa Business Email Compromise, basati sull’abuso di account di posta elettronica, sono stati la tipologia di minaccia più rilevata, ma da un anno all’altro la loro incidenza è scesa dal 42% al 33%. Ciò è stato dovuto soprattutto all’esteso processo di patching delle vulnerabilità di Microsoft Exchange ProxyLogon, utilizzate dai cybercriminali per attaccare gli email server. Quasi stabile, nel complesso, l’incidenza dei ransomware sul totale degli attacchi osservati (33% nel 2021, 32% nel 2022). Sono invece cresciuti gli accessi non autorizzati, la terza tipologia minaccia più comune, mentre la quarta sono le compromissioni basate su Web.

Considerando il totale degli incidenti rilevati da Kroll, i settori più colpiti sono stati i servizi professionali (16% dei casi totali), la sanità, i servizi finanziari, l’industria manifatturiera e i servizi Ict.

(Fonte: Kroll, “Threat Landscape Report””, febbraio 2023)

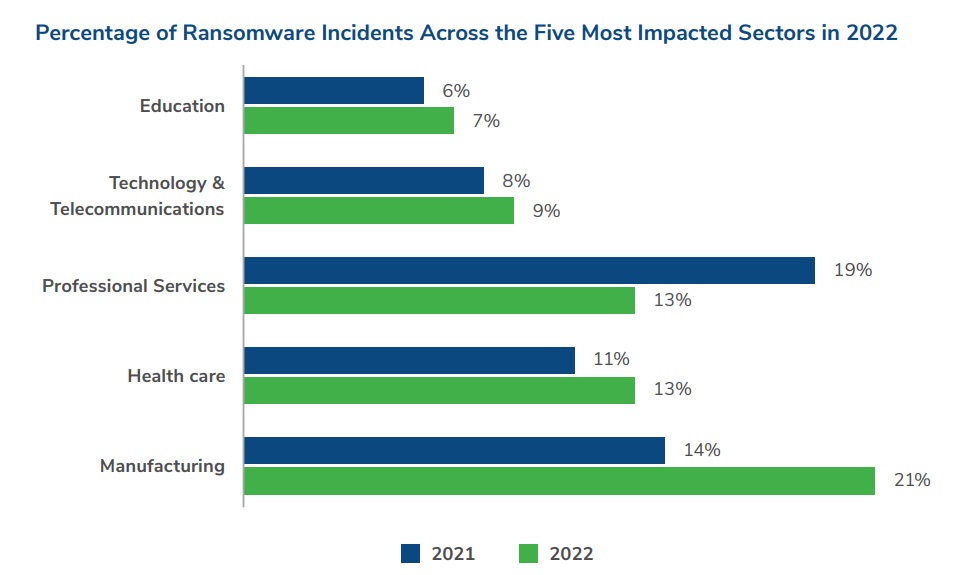

Considerando invece i soli ransomware, il manifatturiero è al primo posto e si nota da un anno all’altro un notevole peggioramento del rischio per questo settore (destinatario del 14% dei ransomware osservati nel 2021 e del 21% di quelli del 2022). Più che raddoppiati gli attacchi ransomware contro il settore della tecnologia e delle telecomunicazioni: nel quarto trimestre del 2022 erano il 12% del totale, un anno prima solo il 5%.

“L'attività osservata nel quarto trimestre”, ha spiegato Laurie Iacono, associate managing director della practice Cyber Risk di Kroll, “è in linea con la tendenza che ha definito il 2022 nel suo insieme: non solo molte minacce non sono scomparse, ma continuano a evolversi e ad adattarsi. Ciò è stato dimostrato dal numero di attacchi ransomware lungo tutto il 2022, che hanno colpito in special modo l'assistenza sanitaria nel secondo trimestre, l'istruzione nel terzo trimestre, prima di un picco significativo nei settori tech e manifatturiero nel quarto trimestre”.

(Fonte: Kroll, “Threat Landscape Report””, febbraio 2023)

“Il 2022”, ha proseguito Iacono, “ha mostrato la capacità dei criminali informatici di evolversi rapidamente e riorganizzarsi di fronte ai progressi dei controlli di sicurezza, alle attività delle forze dell'ordine e alle incertezze geopolitiche. Il passaggio dai maldoc di Office ai container files come strumenti per gli attacchi di phishing e le nuove tattiche di accesso, quali l'abuso di Google Ads, illustrano la costante evoluzione delle tecniche di frode a cui le organizzazioni devono prestare attenzione per migliorare le proprie difese, in aggiunta alla gestione delle nuove minacce emergenti”.

Un’altra dinamica interessante è stata la trasformazione dei metodi di accesso iniziale preferiti dai criminali informatici. Nel 2022 il phishing ha sostituito lo sfruttamento di vulnerabilità (CVE/Zero-Day exploitation) come metodo di approccio più comune dell’anno, presente in ben il 52% dei casi totali. Nel quarto trimestre, inoltre, Kroll ha visto crescere l’uso di servizi di accesso remoto (come i software di desktop virtuale) da parte dei gruppi ransomware, che storicamente già prediligono questo tipo di metodo d’accesso. Più recente, tra le tendenze osservate da Kroll a fine 2022, è lo sfruttamento di Google Ads per infettare i sistemi bersaglio con malware che effettuano furto di credenziali.

Come difendersi da tutto questo? Laurie Iacono così sintetizza: “L'intelligence tempestiva sulle minacce di incidenti, integrata in profondità con gli strumenti tecnologici e con i team di sicurezza IT, sarà la chiave per aumentare la resilienza informatica delle organizzazioni nei prossimi mesi”.

"L'Italia”, ha aggiunto Mario Ciccarelli, vicepresidente della practice Cyber Risk di Kroll, “non fa eccezione rispetto alle previsioni che le minacce continueranno a essere più frequenti e che gli attaccanti affineranno sempre più le proprie tattiche aumentandone sempre di più la complessità. Così come l’Agenzia per la Cybersicurezza Nazionale, che entro la fine del 2023 ha in programma di integrare nuove risorse a supporto dello sviluppo delle attività che si prevede verranno svolte dall’Agenzia, è auspicabile che le organizzazioni costruiscano i loro team cyber o trovino il modo di potenziare quelli esistenti nel modo più efficace possibile. Ad esempio, sfruttando le soluzioni gestite (Managed Detection and Response, Mdr), sempre più spesso utilizzate come estensione di team più piccoli, che forniscono livelli di difesa in tempo reale e il monitoraggio del panorama sempre più in continua evoluzione”.