La pandemia di covid-19 ha avuto un impatto diretto sulla crescita del cloud computing in tutto il mondo, e la ragione è facilmente intuibile: le necessità dello smart working, l’aumento degli acquisti in e-commerce, i servizi digitali della Pubblica Amministrazione e altre conseguenze dei lockdown poggiano su infrastrutture e applicazioni Web-based. Ora uno studio di Palo Alto Networks, titolato “ Cloud Threat Report H1 2021”, evidenzia il legame tra l’incremento della spesa in cloud computing nel corso del 2020 e gli incidenti di sicurezza diretti verso questa sfera, sempre più ampia, dell’universo digitale.

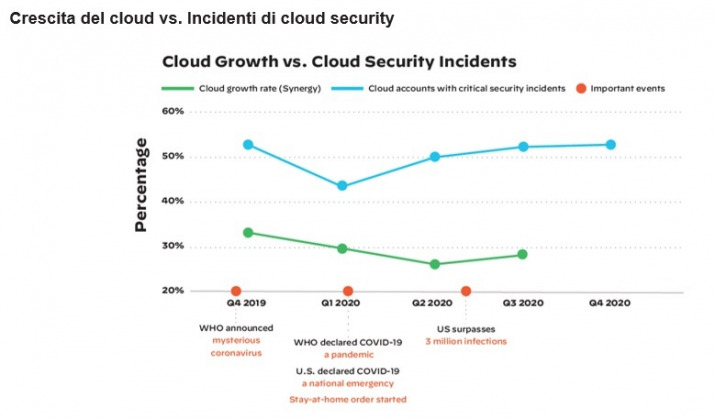

Durante la prima ondata, come sappiamo, la percentuale di dipendenti operativi in smart working ha fatto balzi da gigante un po’ in tutto il mondo, Italia compresa, e un po’ in tutti i settori. In media, secondo questo studio, i workload in cloud sono cresciuti del 20% anno su anno. Il grafico elaborato da Palo Alto ben evidenzia come nell’immediato l’annuncio sull’esistenza del coronavirus da parte dell’Oms abbia provocato uno shock, causando un arretramento degli investimenti in cloud (e in generale uno stop negli investimenti aziendali), ma poi rapidamente, a partire dal secondo trimestre, le organizzazioni hanno accelerato i propri piani di migrazione in cloud.

In realtà, come si nota dal grafico, le due curve non sono perfettamente sovrapponibili: l’aumento degli incidenti informatici era iniziato anche prima, segno del fatto che i cybercriminali non hanno perso tempo per iniziare a sfruttare le paure delle persone (con attacchi di phishing in tema covid-19) e la tendenza del lavoro da remoto. Con la successiva espansione del cloud, poi, l’incremento degli incidenti IT si è accentuato e di conseguenza sono cresciuti gli episodi di violazione delle policy di sicurezza aziendale.

(Fonte: Palo Alto Networks, “ Cloud Threat Report H1 2021”)

L’assenza di controlli automatizzati è un problema

Palo Alto Networks sottolinea i programmi di sicurezza cloud nelle aziende siano ancora in una fase di immaturità, specie per quanto riguarda l’automazione dei controlli di sicurezza con approcci DevSecOps e “shift left” (approcci in cui verifiche di sicurezza sono eseguite fin dalle prime fasi del processo di sviluppo e rilascio di un software o servizio). La complessità e la rapida scalabilità del cloud, unite all’assenza di controlli di sicurezza automatizzati incorporati nell'intera pipeline di sviluppo, sono una combinazione pericolosa. In una sua recente ricerca, Palo Alto ha scoperto che il 65% degli incidenti di sicurezza nel cloud divulgati pubblicamente è stato causato da configurazioni errate delle risorse cloud.

“La nostra ricerca indica che gli incidenti di sicurezza cloud sono aumentati di un sorprendente 188% nel secondo trimestre del 2020”, si legge nel report. “Abbiamo rilevato che, nonostante le organizzazioni avessero spostato rapidamente più workload nel cloud in risposta alla pandemia, hanno affrontato difficoltà molti mesi dopo per automatizzare la sicurezza del cloud e mitigarne i rischi. L'infrastruttura come codice (IaC) offre ai team DevOps e di sicurezza un modo prevedibile per applicare gli standard di protezione, ma questa potente capacità continua a non essere sfruttata”.

Retail, industria e governi sotto assedio

Rispetto alla media, gli incidenti di sicurezza nel 2020 sono aumentati in modo ancor più eclatante per alcuni settori, ovvero retail (+402% nel secondo trimestre), manifatturiero (+230%) e governativo (+205%). La tendenza non sorprende, giacché questi settori sono tra quelli che hanno affrontato le maggiori pressioni per adattarsi al mutato scenario imposto dalla pandemia, lanciando nuovi servizi per sopperire alla chiusura dei negozi, delle industrie e degli uffici pubblici.

Lo strano caso del cryptojacking

Palo Alto fa notare che, mentre la pandemia infuriava, criptovalute come Bitcoin, Ethereum e Monero crescevano in popolarità e valore di mercato, ma ciononostante il fenomeno del cryptojacking (attacchi che sfruttano le risorse di calcolo del sistema copito per estrarre criptovaluta) è calato. Dal dicembre 2020 a febbraio 2021, solo il 17% delle organizzazioni con infrastrutture cloud ha mostrato segni di questa attività, mentre tra luglio e settembre 2020 la percentuale era del 23%. Si tratta del primo calo registrato da quando, nel 2018, Palo Alto ha iniziato a monitorare i trend del cryptojacking. Il motivo? Sembra che le aziende siano in grado di bloccare il cryptokjacking in modo più proattivo, per esempio tramite protezioni di runtime del workload che rendono più difficile, per chi attacca, eseguire software di cryptomining pericoloso non rilevato negli ambienti cloud aziendali.

Dati sensibili esposti pubblicamente

Il report evidenzia che il 30% delle organizzazioni espone su Internet contenuti sensibili, come informazioni di identificazione personale, proprietà intellettuale e dati sanitari e finanziari. Chiunque conosca o indovini gli Url delle pagine Web potrebbe accedere a questi dati, che spesso sono in forma non crittografata.

“Le aziende”, scrive Palo Alto, “hanno trascurato gli investimenti nella governance del cloud e nei controlli di sicurezza automatizzati necessari per garantire che i workload siano protetti quando si spostano nel cloud. Inoltre, hanno creato seri rischi di business, come l’esposizione di dati sensibili non crittografati su Internet e potenziali violazioni lasciando aperte porte non protette. Tutto questo con la pandemia che ha reso la situazione più impegnativa e diffusa”. La soluzione? Definire un programma di sicurezza cloud focalizzato su tutte le fasi del ciclo di vita dello sviluppo del software.