Il phishing non molla il colpo: all'inizio di quest'anno è tornato a essere il principale vettore di accesso iniziale, dopo l’effimero primo posto ottenuto per sei mesi, nella seconda metà del 2025, dallo sfruttamento di applicazioni esposte su internet. Così racconta il nuovo report trimestrale di Cisco Talos, il team che gestisce il rilevamento e la risposta agli incidenti per i clienti di Cisco. Nel periodo compreso tra l’inizio dell’anno e fine marzo, il phishing è stato in oltre un terzo dei casi il metodo usato per avviare la catena d’attacco (o almeno nei casi in cui i ricercatori di Cisco Talos hanno potuto indentificare l’origine degli attacchi). Nel 25% dei casi gestito c’è stato uno sfruttamento di vulnerabilità.

Una novità del trimestre è che per la prima volta i ricercatori di Cisco hanno visto e documentato l’uso di uno strumento basato su intelligenza artificiale in una campagna di phishing: si tratta di Softr, una piattaforma per la creazione di applicazioni Web. Softr è stata utilizzata per realizzare una pagina Web fraudolenta, destinata a sottrarre credenziali di login. Nel phishing, in generale, l’AI sta abbassando le barriere tecniche di accesso, perché semplifica e velocizza la creazione di campagne e la loro messa in opera. L’AI aiuta nella generazione di testi convincenti e personalizzati nel phishing via email, ma non solo. Anche senza avere competenze di programmazione, con funzionalità automatizzate e con template preconfigurati è possibile generare pagine fraudolente da cui raccogliere credenziali degli utenti che “abboccano” all’amo.

Ma l’uso malevolo dell’AI è in crescita anche al di fuori del phishing. Tecniche di intelligenza artificiale stanno dando supporto negli attacchi DDoS (Distributed Denial of Service), rendendoli più efficaci e più capaci di eludere i rilevamenti. Inoltre i gruppi State-sponsored usano i Large Language Model per generare contenuti di disinformazione e propaganda, con facilità, rapidità e livelli di verosimiglianza sempre più elevati.

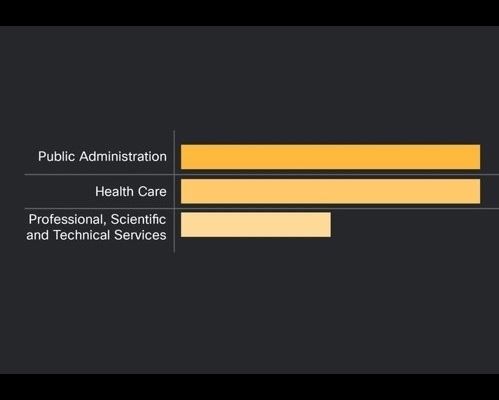

I settori più colpiti nel primo trimestre 2026 (Fonte: Cisco Talos)

Attacchi cyber, le tendenze di inizio 2026

I primi tre mesi del 2026 hanno evidenziato altre tendenze che potrebbero trovare conferma nella restante parte dell’anno. Sul totale degli incidenti gestiti da CIsco Talos, i target più colpiti sono la Pubblica Amministrazione (come già nel terzo e quarto trimestre del 2025) a pari merito il settore sanitario, seguiti dai servizi professionali, scientifici e tecnici. Le organizzazioni pubbliche sono in un certo senso il bersaglio perfetto: sono spesso facili da attaccare perché, specie le piccole, hanno limitare risorse da dedicare alla cybersicurezza e utilizzano infrastrutture IT poco aggiornate; allo stesso tempo, gestiscono grandi volumi di dati sensibili (un aspetto interessante per gli attacchi ransomware) e servizi che non possono sostenere interruzioni prolungate (quindi un DDoS farebbe particolare clamore).

Il ransomware ha mostrato un lieve aumento, restando però su livelli contenuti, mentre gli incidenti in fase pre-ransomware hanno rappresentato il 18% delle attività gestite nel trimestre: il dato è in crescita rispetto al trimestre precedente ma in netto calo rispetto all’anno scorso ( nella prima metà del 2025 i ransomware e pre-ransomware comparivano in circa il 50% dei casi gestiti). L’attribuzione in questa fase iniziale rimane complessa, ma alcune attività sono riconducibili ai gruppi Rhysida e Money Message. Inoltre, anche se non si osservano significativi picchi di attività da parte delle principali piattaforme ransomware-as-a-service (come Qilin o Akira), i loro siti di pubblicazione dei dati continuano a essere aggiornati con regolarità. In tutti i casi di attività pre-ransomware e ransomware del primo trimestre 2026, grazie a interventi tempestivi, è stato possibile evitare la cifratura dei dati.

Cisco Talos ha anche fatto una nuova conoscenza: ha gestito il primo incidente attribuito a Crimson Collective, gruppo di estorsione informatica emerso nel settembre 2025. Si è trattato di un attacco basato sull’abuso di account legittimi per ottenere l’accesso iniziale, una delle tecniche più diffuse del trimestre e in crescita, e su sfruttamento di vulnerabilità (che ha un’incidenza del 25% sul totale dei casi del trimestre). L’intrusione è partita dalla pubblicazione accidentale di un token GitHub su un sito pubblico, fatto che si è protratto per mesi. Gli attaccanti hanno fatto uso di strumenti legittimi per cercare credenziali in repository pubblici e privati, fino a ottenere accesso allo storage cloud Azure dell’organizzazione target. Il caso è emblematico del crescente abuso di strumenti e servizi legittimi per rendere gli attacchi più difficili da rilevare.

Nel 35% degli incidenti analizzati nel primo trimestre, le criticità hanno riguardato l’autenticazione multifattore, che è stata in qualche modo aggirata dagli attaccanti e che talvolta risultava incompleta o del tutto assente. Infrastrutture vulnerabili o esposte sono state coinvolte nel 25% dei casi, spesso a causa dello sfruttamento di falle note o di servizi di amministrazione accessibili da Internet. Nel 18% degli incidenti, invece, una visibilità insufficiente ha ostacolato le attività di analisi e risposta.

I rilevamenti di Cisco Talos evidenziano la necessità di agire su più fronti, in particolare attivando meccanismi di autenticazione multifattore e adeguati controlli di accesso. La gestione tempestiva delle patch è cruciale per arginare lo sfruttamento delle vulnerabilità, mentre l’adozione di piattaforme di Security Information and Event Management (Siem) con logging centralizzato aiuta ad avere visibilità e migliora sia il il rilevamento sia l’investigazione post-attacco.