Anni fa, quando il ransomware diventava protagonista dei report sul cybercrimine ma anche cominciava a finire nei titoli della stampa generalista, avremmo potuto immaginare di essere ancora qui a parlarne nel 2026? Di sicuro, in questi anni il ransomware ci ha stupiti: ha saputo trasformarsi e diventare un’industria, basata sulla compravendita di servizi e di dati, con un modello “as-a-Service”. La barriera di accesso è calata e il fenomeno è esploso.

Nel frattempo, alla tecnica della crittografia si è associata la doppia estorsione, in cui i dati vengono anche esfiltrati per poi minacciarne la pubblicazione. L’intelligenza artificiale si è poi insinuata in tutte le fasi delle campagne di attacco, dall’ideazione alla negoziazione con le vittime da cui si pretende un pagamento. In questo racconto, l’ultimo (per ora) capitolo è la crescita dei ransomware diretti a i fornitori di servizi tecnologici, come gli operatori di telecomunicazione e gli Msp, i Managed Service Provider.

Il nuovo “Cyberthreats Report: H2 2025” di Acronis fotografa benissimo questa evoluzione. Nella seconda metà dell’anno scorso la telemetria di Acronis, raccolta da oltre un milione di endpoint nel mondo, segnala 7.681 organizzazioni colpite da ransomware. E se l’industria manifatturiera rimane il primo bersaglio, nel 21% dei casi totali, subito dopo (20%) c’è il settore della tecnologia, che include anche le telco e i fornitori di servizi informatici. Solo dopo arrivano la sanità (12%), i servizi per le aziende (10%), i servizi finanziari (9%), quelli al consumatore (8%), trasporti e logistica (7%) e il settore dell’istruzione (6%).

Tra le vittime rilevate nel semestre ci sono anche circa 150 tra Msp e società telco. “Il ransomware è un business maturo e industrializzato, ma soprattutto scalabile”, ha commentato Umberto Zanatta, senior solutions engineer, Cism e Cissp di Acronis. “Attaccare service provider e telco può dare un effetto moltiplicatore”. Considerando il potenziale impatto di un attacco, non stupisce che il 100% delle vulnerabilità presenti nei sistemi di Msp e telco sia di livello “grave” o “critico”.

“Quella degli Msp rimane una categoria a elevato valore per gli attaccanti, perché la compromissione di un singolo provider permette a chi attacca di amplificare il risultato”, ha ribadito Irina Artioli, security solutions consultant di Acronis.“Quando viene colpito un provider, raramente ci sono effetti isolati: si innesca un vero e proprio effetto domino su tutti i clienti”.

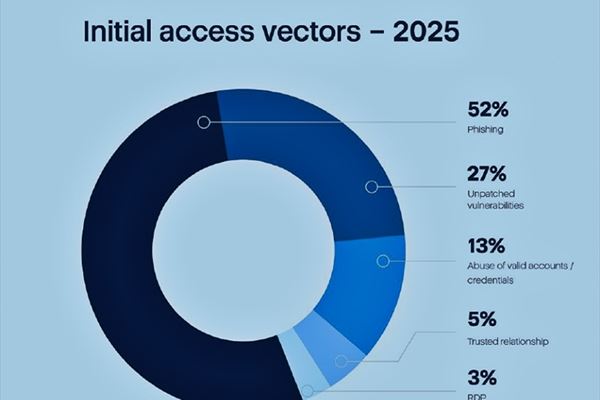

Per far breccia nei sistemi di Msp e telco, prima di installare il ransomware, il principale metodo è il phishing, iniziale vettore di attacco nel 52% dei casi. Seguono, come vettori di primo accesso, lo sfruttamento di vulnerabilità non corrette (27%) e l’abuso di credenziali valide (13%). In generale, Acronis osserva campagne sempre più scalabili, che impiegano l’automazione e tool legittimi, come quelli di gestione remota, per entrare nel sistema target.

Acronis, “Cyberthreats Report: H2 2025”, febbraio 2026

Lo scenario italiano

Come evidenziato da Zanatta, anche in Italia avanza il modello della doppia estorsione, in cui all’attacco ransomware segue un leak di dati o la minaccia dello stesso. I gruppi ransomware sono internazionali e l’Italia è spesso coinvolta in campagne “regionali”, estese a livello europeo. Il settore verticale più colpito resta, come in passato, il manifatturiero.

Un caso eclatante che ha aperto il 2025 del ransomware è stato, nel mese di gennaio, l’attacco a Stim, azienda di produzione e prototipazione di sistemi industriali, a cui il gruppo INC Ransom ha sottratto 100 GB di dati sensibili attraverso uno strumento di accesso remoto e l’abuso di credenziali valide.

Con le stesse tecniche, in ottobre, il gruppo Beast ha realizzato un colpo su un’azienda del settore tecnologico, cioè Microdevice: in questo caso sono stati esfiltrati 850 GB di dati, in parte poi pubblicati. Sono stati flagellati dal ransomware anche una società del settore chimico come Siad e il produttore di cemento Colacem, mentre nell’agroalimentare a gennaio di quest'anno è toccato a Mutti.

Allargando lo sguardo al malware in generale, i dati normalizzati (in base al numero di workload protetti da Acronis, con protezione malware attivata) ci collocano all’undicesimo posto nella classifica dei Paesi più colpiti, dopo Germania, Corea del Sud, Giappone, Canada, Paesi Bassi, Stati Uniti, Nuova Zelanda, Regno Unito e Francia.

Irina Artioli, security solutions consultant di Acronis

L’AI nel cybercrimine diventa “strutturale”

Nel secondo semestre del 2025, a livello globale il panorama malware resta dominato dai trojan, corrispondenti al 66% dei rilevamenti, mentre al secondo posto ci sono le backdoor (16%). La posta elettronica è ancora un poderoso veicolo di infezione, tant’è che Acronis ha rilevato un incremento di attacchi email del 36% da un semestre all’altro, considerando anche gli attacchi senza malware e i messaggi di phishing (che rappresentano l’83% dei volumi di email malevole).

Stanno, però, crescendo altre tecniche di attacco, basate sui già citati strumenti di accesso remoto e anche sulle applicazioni di collaborazione. In queste ultime, specularmente rispetto all’email, prevale l’uso di malware anziché il phishing.

I dati di Acronis confermano quanto emerso da altri report recenti, e cioè che l’intelligenza artificiale è ormai parte integrante dello scenario, delle competenze, del modus operandi e dell’armamentario cybercriminali. È un’AI che ha già realizzato una integrazione strutturale nel cybercrime e che ha ormai un impatto sistemico sul rischio informatico e, di riflesso, sulla gestione della cybersicurezza nelle aziende.

“Quando parliamo di AI nel cybercrime è importante chiarire che non stiamo più parlando di esperimenti”, ha chiarito Zanatta. “Ormai l’AI nel cybercrime è diventata un modello operativo e viene impiegata in tutti i passaggi della kill chain, in tutta la gestione dell’attacco, nalla preparazione, nell’analisi dei dati, e anche nella fase finale di negoziazione con la vittima a cui si chiede il riscatto. Questo accade perché l’AI riduce lo sforzo umano e il bisogno di competenze tecniche, ma soprattutto mette più pressione sulle aziende, che necessariamente devono anch’esse dotarsi di strumenti basati su intelligenza artificiale”.

Tra le minacce emergenti, osservate da Acronis nella seconda metà del 2025, ci sono i chatbot AI inseriti nei portali del ransomware as-a-service: possono servire a mettere pressione sulle vittime nelle richieste di riscatto. L’AI generativa aiuta anche a creare e ottimizzare gli script durante gli attacchi e dà supporto nelle attività di rastrellamento di credenziali e di movimento laterale.

Secondo Acronis, l’analisi delle signature, utile per identificare le minacce già note, oggi non basta più: bisogna affiancarvi il rilevamento delle anomalie basato sull’analisi dei comportamenti, e quindi sul machine learning. “La difesa comportamentale è più decisiva che mai”, ha detto Artioli, illustrando quelli che sono, a suo dire, i cambiamenti di metodo più necessari. “La sicurezza non può più essere centrata sull’email: bisogna coprire tutta la kill chain. Il secondo punto è che l’identità è il nuovo campo di battaglia: autenticazione, gestione delle sessioni e monitoraggio comportamentale diventano essenziali. Terzo punto, serve una visibilità cross-platform, perché gli attaccanti ragionano in modo integrato e anche la difesa, per essere più efficace, dovrebbe ragionare così”. La ricercatrice ha anche rimarcato l’importanza dei servizi di rilevamento e risposta gestiti (Mdr), che aiutano a contenere l’incidente, in certi casi evitando del tutto la compromissione degli endpoint, in altri almeno limitando la propagazione dell’attacco.

“Per un Msp è molto importante avere visibilità e capire tutta la catena dell’attacco, incluso il comportamento degli strumenti legittimi”, ha aggiunto Zanatta. “Gli attacchi diventano più silenziosi ed è difficile rilevarli senza una tecnologia capace di riconoscere i comportamenti che segnalano un qualche tipo di anomalia”.

Umberto Zanatta, senior solutions engineer, Cism e Cissp di Acronis