Il 2026 sarà ancora un anno caldo per la cybersicurezza. Nel quadro emerso dall’ultimo “Global Threat Report” di CrowdStrike, ci sono tutte le premesse per immaginare che sarà l’anno degli attacchi automatizzati con l’intelligenza artificiale ma anche l’anno degli attacchi rivolti all’AI, l’anno degli avversari “sfuggenti”, capaci di passare inosservati ai metodi di rilevamento tradizionali, oltre che sempre più veloci. In pratica, quasi dei ninja del cybercrimine. Il 2025 ha già visto emergere questi fenomeni, accanto al consolidamento di alcune tendenze già emerse negli anni precedenti: l’ascesa degli attacchi privi di malware (con abuso di identità e credenziali legittime), le compromissioni della supply chain dell’informatica, l’incessabile sfruttamento delle vulnerabilità ancora non note (le “zero day”).

Come evidenziato anche da altri osservatori, per esempio Acronis, l’intelligenza artificiale è ormai entrata in tutti i passaggi della kill chain dell’informatica, dalla ricognizione alla creazione dei malware, dal lancio degli exploit al controllo remoto dell’attacco. Nel cybercrmine, l’automazione amplifica sia l’efficacia sia la portata degli attacchi, ma soprattutto è sinonimo di velocità: CrowdStrike ci dice nel suo report che il tempo medio di intrusione nel 2025 è stato di 29 minuti, con un’accelerazione del 65% sulla media del 2024. E si è toccato un nuovo record di velocità: appena 27 secondi il breakout time più rapido registrato lo scorso anno, contro i 51 secondi del 2024.

“L’intelligenza artificiale ha accelerato il phishing e ha automatizzato la ricognizione, accorciando i tempi dall’accesso iniziale all’impatto”, si legge nel report. L’AI, inoltre, “ha elevato gli attori di minacce meno sofisticati e ha amplificato quelli più avanzati. Ha compresso i tempi tra intenzione ed esecuzione”. Caso estremo è quello di Chatty Spider, gruppo crybercriminale russo che è riuscito ad avviare un'esfiltrazione dei dati entro quattro minuti dall'accesso iniziale. I dati del report di quest’anno, si legge, “mostrano chiaramente che la velocità è la caratteristica distintiva delle intrusioni informatiche”, oltre che la principale ragione per cui passano inosservate. Di conseguenza, sempre di più la difesa diventa una corsa contro il tempo.

Il “mimetismo” degli avversari

Nel corso dell’anno CrowdStrike ha identificato 24 nuovi avversari (erano 26 quelli scoperti nel 2024), estendendo il monitoraggio a un totale di 281 attori malevoli. Sempre più, chi attacca riesce a sfuggire ai rilevamenti e a “mimetizzarsi” specie in assenza di malware o altri elementi che possano essere identificati attraverso la classica analisi delle firme. Se nel 2020 circa metà dei rilevamenti, il 51%, corrispondeva ad attacchi malware-less, nel 2024 la quota era salita al 79% e nel 2025 all’82%.

Le intrusioni si muovono su percorsi leciti, attraverso sistemi “di fiducia” (trusted), fondendosi con la normale attività informatica e con i processi aziendali. Per accedere, i criminali sfruttano le lacune di visibilità che tappezzano gli ambienti IT, conseguenza della frammentazione tecnologica che caratterizza l’IT aziendale e in particolare l’area della sicurezza, fra sistemi di gestione delle identità, applicazioni SaaS, ambienti cloud e dispositivi non gestiti.

Parallelamente a tutto ciò, è cresciuta la quota di attaccanti che usano l’AI, circa l’89% del totale dei gruppi monitorati da CrowdStrike. Il fenomeno include l’uso dell’AI generativa per creare deepfake, phishing e codice malevolo, ma c’è anche un altro lato della medaglia, ovvero lo sfruttamento delle vulnerabilità degli strumenti di intelligenza artificiale usati per lavorare o, in certi casi, strumenti che entrano nelle fondamenta dell’IT aziendale. L’AI è non solo strumento, ma bersaglio di attacco e ha introdotto “una nuova dimensione di rischio”, si legge nel report. Sono una novantina le aziende che nel 2025 hanno subìto un exploit dei propri strumenti di AI legittimi, tentativi finalizzati alla creazione di output dannosi o al furto di dati.

Il ransomware non esce di scena

Per quanto riguarda il ransomware, nel 2025 hanno imperversato utilizzando il phishing come vettore d’attacco iniziale, ma anche attraverso lo sfruttamento dei sistemi non gestiti, la crittografia da remoto tramite protocollo SMB (Server Message Block) e l’utilizzo di policy di accesso e identità alterate. Gli avversari hanno dribblato gli endpoint pesantemente monitorati, mentre sono state osservate ondate di attacco su server virtualizzati con Vmware ESXi.

Tra i gruppi autori di campagne sofisticate si sono distinti Scattered Spider, Punk Spider e Blockade Spider: molto abili nel “mimetizzarsi”, il loro modus operandi prevede il movimento laterale tra server, hypervisor, dispositivi non gestiti e applicazioni SaaS, alla ricerca dei dati di maggior valore.

Le previsioni per il 2026

Il ransomware rimane una tipologia di attacco redditizia, dunque altamente attrattiva per i malintenzionati. In base alle tendenze dello scorso anno, Crowdstrike immagina che in questo 2026 i gruppi legati alla Russia continueranno a condurre operazioni aggressive, principalmente per raccogliere intelligence su obiettivi ucraini e sugli Stati membri della Nato.

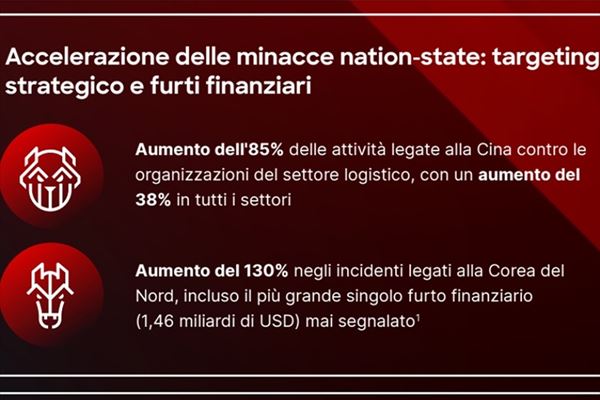

Anche gli avversari legati alla Cina manterranno verosimilmente un ritmo operativo elevato, integrando sempre più tattiche stealth e prendendo di mira dispositivi di edge e appliance esposte su Internet. Le loro vittime d’elezione rimarranno le telecomunicazioni, i servizi finanziari e la logistica. Dalla Corea del Nord partiranno soprattutto campagne cyber tese a raccogliere intelligence militare, ma anche alla monetizzazione (anche, ma non solo, tramite furto di criptovalute).

(Infografica: Crowdstrike, "Global Threat Report 2026"

Si prevede anche un aumento di attacchi rivolti verso ambienti e identità cloud, opera sia di gruppi affiliati a governi (che spesso impiegano metodi stealth per l’accesso iniziale) sia di cybercriminali “freelance” (più orientati sull’abuso di permessi di accesso). Lo sfruttamento delle vulnerabilità sarà ancora una delle tattiche più usate anche su larga scala, con campagne diffuse, rese possibili dalla disponibilità pubblica di dettagli tecnici e di proof-of-concept che dimostrano la fattibilità di un attacco.

Ci si aspetta che l’intelligenza artificiale continui a essere sfruttata sia per colmare lacune di competenze e abilità tecniche, nel caso di cybercriminali poco esperti, sia per rendere possibili attacchi particolarmente complessi, efficaci e fulminei. Gli attori malevoli avanzati useranno sempre di più l’AI per lo sviluppo di malware, il social engineering e le attività post compromissione. Crowdstrike immagine il passaggio successivo: “Grazie a maggiori risorse e a una maggiore maturità operativa, questi attori sono nella posizione di rendere operativa l’IA agentica per operazioni minimamente supervisionate o autonome”.