Non è stata e non sarà solo una fiammata, ma piuttosto un incendio ramificato e persistente, che ancora potrebbe fare danni: Flame, il malware per lo spionaggio industriale scoperto a maggio di quest’anno, secondo Kaspersky Lab, Symantec e altri esperti in sicurezza sarebbe frutto di un progetto lungimirante e non ancora estinto. Tre programmi nocivi ancora da identificare, infatti, sarebbero ancora in circolazione con analoghi scopi di furto di dati top secret.

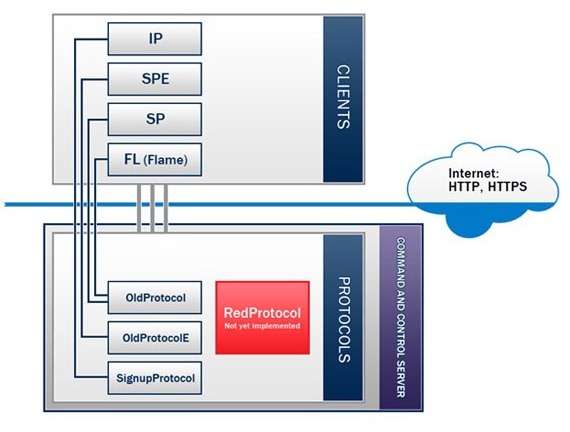

Il modello di client e protocolli usato da Flame (Fonte: Kaspersky Lab)

Una nuova indagine è stata condotta da Kaspersky in parnership con la International Telecommunication Union (Itu),

Impact (la International Multilateral Partnership Against Cyber Threats, un’alleanza di 144 Stati con base in Malesia) e

CERT-Bund/BSI, mentre un’analisi parallela è stata realizzata da Symantec. Con esiti concordanti: innanzitutto, la necessità di

retrodatare la nascita del Worm.Win32.Flame, dal 2010 precedentemente ipotizzato fino addirittura al 2006.

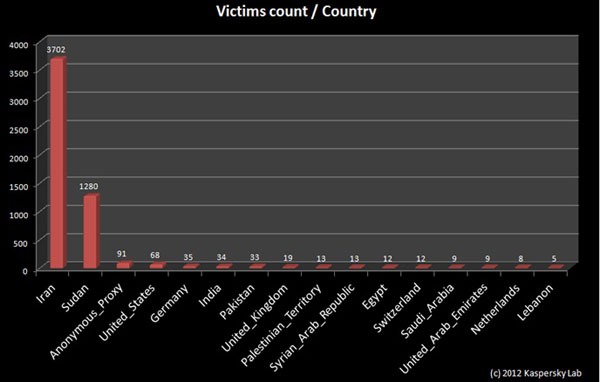

Minaccia tanto evoluta e complessa da meritare l’appellativo di "super virus", Flame è stato identificato per la prima volta nel mese di maggio dai tecnici di Kaspersky: come risaputo, l’episodio scatenante è stato

l’attacco ai danni del Ministero del Petrolio iraniano, ma l’operazione di spionaggio aveva già interessato altri Paesi del Medio Oriente, come Cisgiordania, Sudan, Siria, Libano, Arabia Saudita ed Egitto.

Secondo la nuova indagine, basata sui dati recuperati dai server C&C utilizzati da Flame, gli sviluppatori del virus hanno lavorato con l’intento di

camuffare il virus sotto l’aspetto di una normale piattaforma di Content Management System, per esempio scrivendo la maggior parte dei codici con linguaggio di programmazione PHP. I server erano in grado di ricevere i dati dalle macchine infette utilizzando quattro differenti protocolli, ma solo uno di questi serviva per attaccare i computer con Flame.

A detta di Kaspersky, l’esistenza di tre protocolli aggiuntivi non utilizzati dal malware è la dimostrazione che

ci sono almeno altri tre programmi nocivi legati a Flame di cui ancora non si conosce la natura. E uno di questi, in particolare, sarebbe attualmente in circolazione. Altri segnali, inoltre, dimostrerebbero che la piattaforma C&C è ancora in via di sviluppo.

L'elenco dei Paesi colpiti da Flame (Fonte: Kaspersky Lab)

In base a quanto riportato da

Reuters, Kaspersky Lab e Symantec non hanno voluto dire chi ci sia dietro a Flame, ma “attuali ed ex-funzionari della sicurezza nazionale occidentali” avrebbero confidato all’agenzia stampa che gli Stati Uniti hanno avuto un ruolo importante nella sua creazione. Secondo il

Washington Post, inoltre, anche Israele sarebbe coinvolta nella massiva operazione di spionaggio.