Oggi, tra le aziende di sicurezza informatica pure play, Palo Alto Networks è la numero uno al mondo, e dirlo non è pubblicità occulta. Fanno testo i 9,2 miliardi di dollari di ricavi annuali, un market cap superiore ai 100 miliardi, ma anche l’ampiezza di un’offerta che è notevolmente cresciuta sia per sviluppo interno sia attraverso acquisizioni. Strategiche (ammesso che esistano acquisizioni di altro tipo), perché le permettono di potenziare una piattaforma di software e servizi che copre ormai tutto il ciclo della cybersicurezza, dal codice al runtime, dal rilevamento alla risposta, senza dimenticare quella gestione delle identità che oggi è il vero punto dolente.

Il termine “piattaforma”, per quanto abusato nel campo dell’informatica, non è casuale. È questa una delle parole chiave ribadite dai manager italiani e dal Ceo Emea, in visita a Milano per l’evento “Ignite”, rivolto a partner e clienti. L’altra parola chiave di questa edizione di “Ignite”, non a sorpresa, è automazione. A fare da tratto d’unione tra i due concetti – la platformization e l’automazione – c’è un elemento a tre lettere: Soc, cioè Security Operations Center. Che sia interno o, più spesso, un servizio gestito, senza un Soc la difesa informatica è inevitabilmente debole, frammentaria e lenta. Il Soc, in un modo o nell’altro, è un approdo obbligato.

“Oggi siamo la prima azienda di cybersecurity globalmente”, ha esordito in conferenza stampa Helmut Reisinger, Ceo Emea di Palo Alto Networks. “Abbiamo due grandi hub di ricerca e sviluppo, uno in California e uno a Tel Aviv, come conseguenza dell'acquisizione di Cyberark”. Un’operazione da 25 miliardi di dollari, la più dispendiosa mai realizzata da Palo Alto, ma la cifra è giustificata dalla forza di Cyberark nel segmento delle tecnologie per la sicurezza delle identità. Tecnologie che saranno sempre più richieste, considerando l’esercito di agenti AI che le aziende metteranno in campo nei prossimi anni, o almeno così si attendono analisti e vendor.

Oltre a Cyberark, lo scorso anno Palo Alto ha acquisito per 3,35 miliardi di dollari Chronosphere, startup proprietaria di una tecnologia di osservabilità per ambienti container e microservizi, e Protect AI, società focalizzata sulla sicurezza dei modelli di intelligenza artificiale. Poi è arrivato l’accordo da 400 milioni di dollari per rilevare Koi Security, startup israeliana che precorre i tempi con una tecnologia per la sicurezza di agenti AI ed endpoint autonomi.

“Siamo convinti che la cybersicurezza debba essere in tempo reale e altamente automatizzata, oltre a dover offrire benefici di business in termini di semplificazione”, ha detto Reisinger, sottolineando la necessità di superare, nelle aziende, una condizione di frammentazione tecnologica che genera complessità. Da qui la proposta di una piattaforma modulare e “aperta”, che permette ai clienti e agli Msp di scegliere quali elementi adottare e che dialoga con soluzioni terze. “La nostra è una piattaforma aperta”, ha proseguito il Ceo Emea, “che può integrare i dati di telemetria raccolti da firewall, sistemi di protezione endpoint e cloud di terze parti”.

Helmut Reisinger, Ceo Emea di Palo Alto Networks

Tante tecnologie, un unico Soc

Il mosaico di differenti tecnologie e vendor, quindi, non deve necessariamente scomparire, vanificando gli investimenti fatti in passato. Ma il Security Operations Center dev’essere uno e uno solo. Normative come Nis2 e Dora impongono a molte aziende di adottare nuove misure tecniche e organizzative per gestire gli incidenti cyber e migliorare la propria resilienza, quindi agire proattivamente, tagliare i tempi di rilevamento e risposta e mitigare gli impatti. Per le piccole e medie imprese appoggiarsi a un Soc esterno è spesso l’unica opzione fattibile per soddisfare i requisiti normativi e stare al passo con il volume e con la velocità degli attacchi.

Nella visione di Palo Alto, l’automazione è non un’aggiunta posticcia ma parte integrante del Soc. “Chi eroga servizi gestiti ha la necessità di farlo con determinati standard nei tempi di rilevamento e risposta”, ha detto Umberto Pirovano, senior manager, technical solutions di Palo Alto Networks. “Se vogliamo rispettare i requisiti delle normative serve l'automazione, non lo si può fare manualmente”.

Il Security Operations Center, quindi, diventa punto di convergenza di tutte le attività di cybersicurezza, dall’analisi del codice alla gestione degli incidenti. “Il Soc diventa la metapiattaforma per ottimizzare l'intero ciclo di vita di gestione dell'incidente, dalla sua scoperta alla risoluzione”, ha spiegato Pirovano. “Abbiamo portato in un unico punto convergente dati, AI e automazione, facendo evolvere quest'ultima componente nell'ambito della agentificazione, attraverso Agentix. Per l'adozione sicura degli agenti AI, ha spiegato, non bastano gli strumenti di sicurezza usati finora, come i sistemi di rilevamento e risposta estesi. All’XRD va associata l'analisi comportamentale e bisogna anche mettere in sicurezza le comunicazioni interne all'host.

Sulla logica del consolidamento tecnologico e sull’automazione è intervenuto anche Francesco Seminaroti, recentemente nominato country manager per l’Italia dopo quattro anni in azienda. “Che cosa chiedono i chief information officer oggi? Da un lato, c'è un bisogno di consolidamento delle tecnologie, e qui possiamo aiutare con il nostro approccio alla platformization. C’è, inoltre, una necessità di automazione. Altro punto è la pressione normativa, che è stata un abilitatore per l'innovazione tecnologica ma è stata vista anche come un freno in quelle aziende che magari avevano già fatto degli investimenti che avevano portato alla creazione di silos. In questo possiamo essere d’aiuto”.

Umberto Pirovano, sr. manager, technical solutions, e Francesco Seminaroti, country manager di Palo Alto Networks Italia

L’AI come strumento e superficie di attacco

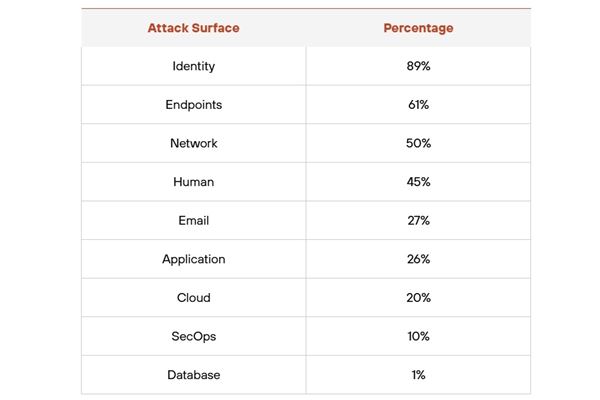

A supporto di queste riflessioni arrivano i dati del “Global Incident Response Report 2026” di Unit 42, la divisione di ricerca e threat intelligence di Palo Alto. Lo sfruttamento dell’intelligenza artificiale è sinonimo di velocità: basti pensare che il tempo intercorso tra accesso iniziale ed esfiltrazione dei dati si è ridotto a soli 72 minuti negli attacchi più rapidi (diventati quattro volte più veloci nel corso di un anno). Inoltre è cresciuta la complessità degli attacchi, che nell’87% dei casi rilevati coinvolgono due o più “superfici”, tra endpoint, cloud, piattaforme SaaS e sistemi di identità. Tasto dolente, queste ultime, come già evidenziato da altri studi recenti: secondo i dati della Unit 42, il 65% degli accessi iniziali deriva da tecniche basate su identità, come ingegneria sociale e abuso di credenziali. Nel 22% dei casi, invece, per fare irruzione si sfrutta una vulnerabilità. Il browser è il principale “campo di battaglia”, coinvolto nel 48% degli attacchi: sessioni Web di routine vengono trasformate in “trappole” per raccogliere credenziali e aggirare i controlli locali.

Parallelamente a tutto questo, aumentano gli attacchi alla catena di fornitura del Software as-a-Service, triplicati nel giro di tre anni e arrivati a rappresentare il 23% dei casi rilevati da Palo Alto. Spesso vengono realizzati movimenti laterali abusando di token OAuth e chiavi API. “Oggi il focus si sposta dalla difesa delle reti alla difesa delle identità”, ha commentato Seminaroti, ricordando che attualmente esistono 80 identità macchine per ciascuna identità umana, e tale rapporto diventerà sempre più sbilanciato.

L’intelligenza artificiale è essa stessa un target, vulnerabile ad attacchi di prompt injection o di avvelenamento dei dati. E quando si utilizzano strumenti non approvati dall’IT, si apre la porta a possibilità di fughe di dati e al rischio di output di scarsa qualità.“Di fronte all'incremento degli attacchi, bisogna far leva sull'AI per la sicurezza ma anche pensare alla sicurezza per l'AI che viene adottata nelle aziende”, ha rimarcato Reisinger. “Oggi per i Cio il grande tema è come evitare la shadow AI. L’intelligenza artificiale è come l'acqua: in qualche modo trova la sua strada, cioè trova modo per essere usata”.

Le superfici di attacco (spesso rilevate in combinazione) nel “Global Incident Response Report 2026” di Palo Alto Networks

La cybersfera è un dominio politico

“Siamo in una condizione che non ho mai visto in precedenza”, ha commentato Pirovano. “È in corso una vera rivoluzione tecnologica in una situazione geopolitica che non si presentava da tanti anni. La combinazione di questi due elementi crea uno scenario senza precedenti. La threat intelligence di Palo Alto sta osservando il fattore di moltiplicazione o accelerazione rappresentato dall'AI, che viene usata dagli avversari in maniera spinta, più di quanto non si potesse immaginare fino a qualche anno fa. L'AI non solo aiuta a scrivere software più rapidamente, ma dà supporto nelle strategie di attacco, per esempio nell'identificazione dei punti di ingresso. Per non parlare di quella che chiamerei una disconnessione dalla realtà: i deepfake hanno raggiunto livelli qualitativi à estremamente elevati, rendendo difficile distinguere il vero dal falso”. Con l’avanzata degli agenti AI, inoltre, sarà sempre più necessaria una profilazione rigorosa delle identità, anzi secondo Pirovano questa è una “sfida fondamentale”.

“Il cyberspazio è diventato un dominio politico”, ha affermato Seminatori. “La cybersecurity è parte della sicurezza nazionale, e questo ci pone in un ruolo di responsabilità nei confronti del Paese. L'obiettivo per quest'anno è sicuramente crescere più del mercato. Vogliamo potenziare il supporto alla PA centrale, all'healthcare e all'education, ma anche aiutare le piccole e medie imprese italiane, che non dispongono delle stesse risorse delle grandi aziende. Possiamo farlo attraverso i nostri partner sul territorio, che erogano servizi gestiti”.

Guardando il bicchiere mezzo pieno, le normative di recente introduzione, come il regolamento Dora e la direttiva NIS2, hanno sanato alcune delle lacune di cybersecurity più evidenti. “I clienti hanno fatto una corsa al mettere una prima spunta sulle cose essenziali, ed è stata una corsa abbastanza veloce, con il rischio di lasciare qualcosa indietro”, ha testimoniato Seminatori “L’aspetto positivo che vediamo è la maggiore attenzione da parte del board su questi temi. C'è una responsabilità in carico ai Cxo che prima non c'era, e questo ci permette di avere nuovi interlocutori in azienda. C'è ancora molto da fare ma le normative hanno alzato l'attenzione, specie tra i dirigenti, e hanno aiutato a superare una visione della cybersicurezza come commodity”.